Недавно закончилась RSA Conference, которая для меня всегда была источником новых идей и мерилом того, куда развивается мировой рынок ИБ. Я традиционно посещал эту конференцию и даже в прошлом году участвовал в ней, правда, из COVID-19, в виртуальном формате. В этом году у меня тоже было такое намерение, но, увы, война [в Йемене] смешала все карты и все мои попытки хоть как-то зарегистрироваться в ней оказались обречены на неудачу. Сначала международные платежные системы обрубили возможность оплачивать россиянам кредитками, а на мою просьбу выставить мне счет, чтобы я сделал банковский перевод, организаторы вообще не ответили; как и на вопрос, нет ли у них запрета на участие россиян. И хотя ряд коллег предложили свою помощь с оплатой участия (за что им большое спасибо), рыпаться уже было поздно — даже в онлайн-формате на RSAC быстро разбирают места на интересные практические занятия и мастер-классы, которые проводятся по разным ИБ-темам, а просто заплатить 500 долларов за возможность послушать просто доклады, которые через 2 месяца выложат в открытый доступ (я надеюсь), я посчитал неразумным.

Однако я все равно следил за ключевыми событиями конференции RSA и хотел бы тезисно зафиксировать их. Есть версия, что российский рынок ИБ начал развиваться по своим законам и его уже сложно сопоставлять с мировым, как я это делал все прошедшие годы. Да, у нас всегда было некоторое технологическое запаздывание, но все равно, можно было уверенно говорить, что все представленные на RSAC решения и инновации, появятся у нас в стране с опозданием в года 2-3. Сейчас у меня уже такой уверенности нет, но определенная надежда на это остается. А значит фиксация ключевых тенденций RSAC имеет смысл; в том числе и для российских разработчиков, которые смотрят не только на локальный рынок, но и оценивают свой экспортный потенциал, который невозможен без учета мировых тенденций.

Итак, что же можно отметить относительно новых тенденций в ИБ? Тезисно я бы отметил следующее:

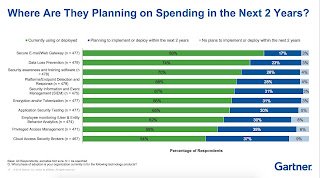

- Облака! Это, пожалуй, ключевой тренд RSA Conference. Да, и в прошлые годы на конференции/выставке было представлено немало облачных решений, но в этом году это прям стало мейнстримом. CDR, CSPM, CIEM, CWPS, CNAPP, SSPM, SASE и куча других аббревиатур, начинающихся с буквы C — Cloud.

Вы в курсе, что значат все эти аббревиатуры?

В облака мигрируют все привычные нам on-premise технологии ИБ, позволяющие обнаруживать, предотвращать и реагирования на угрозы ИБ. У нас, надо признать, это практически отсутствующий сегмент рынка; у нас просто нет своих решений по облачной ИБ. Есть какие-то зачатки у Яндекса, но не более того. Традиционные вендора пытаются импортозаместить то, что наиболее востребовано потребителем, а это NGFW. На конференции IT IS Conf, организованной УЦСБ 16 июня, я вел секцию, где спросил у участников, каких российских решений по ИБ им не хватает. Предсказуемо, но ответ был — NGFW. То, что появилось в мире в начале 2000-х годов у российских производителей до сих пор отсутствует. И даже требований у регуляторов нет к этим решениям. Правда, винить в отсутствии инноваций российских вендоров сложно — они тупо зарабатывают деньги и это нормально.

Инновации нужны там, где реализованы базовые потребности (пусть Маслоу и отказался сам от своей пирамиды), а у нас сейчас даже в базовых есть лакуны

- xDR стал еще большим мейнстримом, чем несколько лет назад. Теперь вместо x подставляют уже не только E — Endpoint, N — Network, C — Cloud и M — Managed, но и D — Data, и даже IT (Identity Threat). Мне кажется нам не хватает еще DCXDR для ЦОДов, а также IDR (от I — Industrial) и MoDR (от Mo — Mobile). У нас, кстати, этих решений тоже почти нет; разве что отдельные решения от Касперского, Позитива и Бизона.

- Zero Trust. Этот термин заиграл новыми красками с начала марта, когда иностранные компании стали приостанавливать свою деятельность или уходить с нашего рынка. Но у иностранцев он вполне себе понятен и приземлен. Этот сегмент продолжает активно расти, что и понятно, сегментация сети позволяет решать многие задачи ИБ и локализовывать большое число разных инцидентов ИБ. У нас Zero Trust, в условиях отсутствия достаточного числа сетевых вендоров и вендоров решений по внутренней сетевой ИБ, тоже почти не развит.

- X-as-a-Code. Еще один тренд, достаточно быстро ворвашийся на небосклон мирового рынка ИБ (да, у нас его вообще нет). Detection-as-a-Code, Compliance-as-a-Code, Forensics-as-a-Code, Governance-as-a-Code и т.п. Попытка перенять DevOps-практики из мира непрерывной и динамичной разработки и внедрить их в достаточно статический мир ИБ достаточно интересны, но опять же не для России. Нам до этого еще как до звезды в массе своей.

- Россия — я не заметил большого числа упоминаний России как врага. Возможно, это связано с тем, что пока я видел только различные новости и заметки про выставку, а не конференцию, на которой традиционно и обвиняли русских во всех смертных кибер-грехах. Возможно, позже, когда выложат материалы с конференции, ситуация поменяется. Хотя и в прошлом году про ”русскую” атрибуцию почти не говорили, стараясь обсуждать что-то более практическое (исключая Альперовича, который и в этом году не мог удержаться, чтобы не обвинять свою бывшую Родину).

- Шифровальщики. Это уже даже не мейнстрим. По большому счету, сегодня это не такая уж и нерешаемая проблема. Да, нет серебряной пули в виде отдельного продукта, но он и не нужен и скорее даже невозможен. Множество технологий, которые обнаруживают и блокируют различные техники и тактики злоумышленников, плюс технологии резервного копирования. Что в них нового? Ничего. Знай себе, используй, и будет тебе счастье. То, что многие пытаются решить проблему с помощью одного антивируса или даже EDR, не означает, что рынку нужны какие-то новые технологии. Надо научиться пользоваться тем, что есть.

- В отличие от прошлого года, новостной фон вокруг RSA Conference обошелся почти без упоминания промышленной ИБ. А вот тренд на снижение упоминаний DLP и вообще защиты данных (всякие DCAP и т.п.) продолжается уже не первый год. Также не превозносится и тема машинного обучения в ИБ. Да, про его использование говорят многие, но хвалебных дифирамбов уже никто не поет — просто используют в отдельных сценариях.

- Зато немало говорили про ASM (attack surface management); особенно на фоне покупки IBM такого вендора как Randori. Иногда вместо аббревиатуры ASM можно было услышать AVM (asset vulnerability management), но как по мне, так это почти одно и тоже. Также в тройку лидеров, помимо ИБ облаков, я бы отнес тему управления доступом и идентификационной информацией, а также расширения для SOCов (UEBA, TIP, SOAR, которые сегодня все чаще называют неотъемлемой частью современной SIEM или SIEM следующего поколения; для кого как). Вообще автоматизация была в фаворе у вендоров, представленных на RSAC, — приоритизация угроз, оценка активов, снижение числа фолсов, расследование инцидентов, мониторинг Даркнета и т.п.

В целом, никаких прорывов в этом году не было. Вендора продолжают окучивать ранее инициированные темы — облака, XDR, Zero Trust, SOC и т.п., а заказчики продолжают их покупать, не забывая про неувядающую классику, — обучение, редтимы, NGFW, киберучения и т.п. Жаль, что российские заказчики, в массе своей, не увидят этих технологий в обозримом будущем, довольствуясь VPNами, межсетевыми экранами, DLP-решениями, SIEMами и всем тем, чем радуют многие из наших разработчиков, закрывающих базовые потребности российских заказчиков и не имеющих полноценного R&D в своем штате.

Надо работать, по- настоящему работать, а не шильдики переклеивать, что нужно — не стесняться заимствовать у противника (а «страны запада») нам не друзья, и даже не партнёры, но, прежде всего — заменять «общечеловеческий» маргарин в головах молодежи и подрастающего поколения — настоящим, а не «советского образца» патриотизмом. Китайский путь нам в помощь.

Звучит красиво — но почему-то не работает особо в масштабах страны

Как мне кажется X-as-a-Code у нас выполняется при сертификации по требованиям безопасности информации и при внесении изменений в сертифицированное средство (уверен что не на таком высоком уровне как зарубежом, но все же)

Ээээ, не совсем понял. Где там это выполняется?

Имел ввиду различные испытания, которому подвергается код ПО: статический анализ, динамический анализ и т.п.

Ну это не совсем все-таки X-as-a-Code. Это обычный DevSecOps

Видимо не осознаю в чем отличие между X-as-a-Code и DevSecOpsом.

В заметке приведены примеры, что входит в X-as-a-Code и за исключением Forensics, все остальное при сертификации так или иначе проверяется.

X-as-a-Code нельзя проверить во время сертификации. Сама по себе сертификация ФСТЭК с ее монолитной и долгой процедурой нарушает основной принцип X-as-a-Code. Не говоря уже о том, что при сертификации, например, не проверяется Detection-as-a-Code, — только сам факт наличия сигнатур/правил и мест их получения. Но не то, как они пишутся и поддерживаются. Compliance-as-a-Code туда же. Ну и т.д.

Добрый день, Алексей. Вопрос не совсем по теме конференции, больше связан с нормами ФСТЭК. Должна ли компания, предоставляющая услуги по ASM (Attack Surface Management) и TI иметь лицензию ФСТЭК ТЗКИ? Потому что там написано про мониторинг безопасности информационных систем, но я так подозреваю речь идет про SOC, а не про ASM и TI.

Регулятор, формально, хочет, чтобы лицензия на оказание услуг в области ИБ, была по любому. Не зависимо от того, знает он сейчас, что такое ASM или нет? Через год узнает и будет под мониторинг подводить и ASM. Но фактически контроля за компаниями без лицензии у регулятора нет — он беззубый у нас. Так что на ваше усмотрение