SOC

Учил очередную группу топ-менеджеров и возник у одного из участников вопрос об ответственности обработчика ПДн за утечку с его стороны. Раньше такой вопрос обычно у топов не возникал, оставаясь где-то внизу, на уровне DPO, а то и вовсе ИБшников. Но сейчас, на фоне роста рисков получения оборотных штрафов, руководство компаний всерьез озаботилось вопросом о том, будет […

Ну что, отгремел PHDays (видео и презентации уже выложены на ) и можно больше времени уделять длинному формату текстов, а не только коротким заметкам в Telegram-канале. Кстати, о последнем. Вчера я там про исследование F6 о рисках утечки персональных данных и иной защищаемой информации через публичные песочницы. Теперь стоит чуть подробнее расписать то, что должно […

Была тут встреча с заказчиком, которому мы SOC помогаем строить. Ну и зашел разговор о метриках, всяких TTA, TTR, TTC и куче других, о которых мы большую выпустили на Хабре. Но… важный вопрос, который часто звучит после того, как компании определились с метриками, — как определить конкретные показатели для этих метрик, в частности для времени […

Тут один российский разработчик решил выпустить решение класса CDR (Cloud Detection & Response) и я сразу вспомнил, с какими сложностями мы сталкивались в Cisco, когда занимались мониторингом безопасности облаков. У Cisco было (думаю, что сейчас не меньше) под тысячу облачных провайдеров, услугами которых она пользовалась и был свой фреймворк, которым

Прошло 6 лет с моего выступления с темой «L1 в SOC не нужен» и я подумал, что можно вновь вернуться к теме разделения аналитиков SOC на уровни L1-L3. Оно преподносится как частая модель работы аналитиков в Security Operations Center (SOC), где выделяются аналитики трех уровней. Однако, такой подход на практике реализуется далеко не всегда. Нередко […

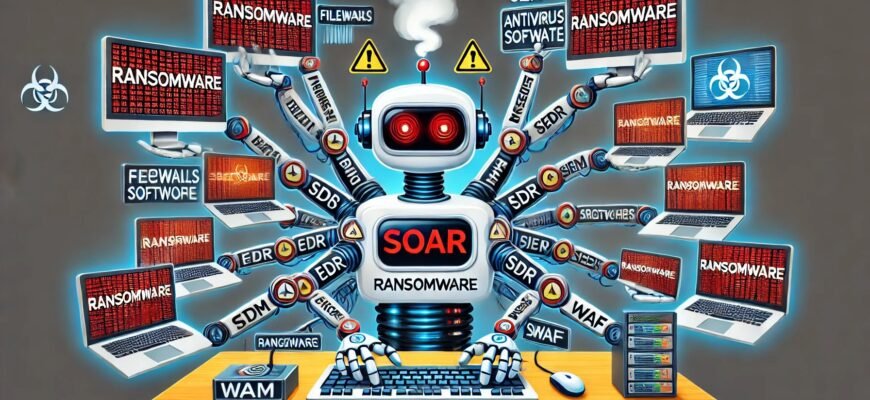

Позволю себе вернуться к предыдущей заметке про отчет Gartner по SecOps, в которой я написал, что SOAR умерли. И кажется мне, что надо дать пояснения, почему я так написал. Мне довелось немножко, совсем немножко :-), работать с Demisto до покупки его Palo Alto, с Phantom до покупки его Splunk, с FortiSOAR уже после покупки CyberSponse […]

29 июля Gartner выпустил свой очередной отчет по технологиям, используемым для повседневных операций ИБ (Hype Cycle for Security Operations, 2024). Документ большой, на полтора часа чтения, и описывает видение аналитиков одного из мировых лидеров в области анализа технологических тенденций, включая и вопросы кибербезопасности.

Как-то ко мне пришел представитель одного отечественного учебного центра и попросил разработать для них курс по SOCам длительностью 8 часов. Я тогда отказался, так как считаю, что за такой период времени обучиться по этой теме невозможно. Когда я работал в Cisco и отвечал за тему SOCов (проектировал, аудировал, продвигал аутсорсинговые, разрабатывал модели монетизации и т.

Хочется ли вам, чтобы покупаемые вами продукты были результативными? Наверное, да. Всегда хочется похвастаться тем, что используемое решение дает некий результат, а значит мы не сделали ошибки, выбрав то или иное решение; Даже если оно бесплатное и open source. Но что такое результативность продукта? В чем она измеряется. Я тут готовился к выступлению, где как […

Написал я в ноябре заметку о том, как выбирать/приоритизировать события ИБ, на которые надо реагировать в SOC в первую очередь. Это был один из возможных вариантов, с которым я сталкивался в свое время. Эта заметка вызвала совсем небольшое обсуждение в одном SOCовском чатике и в ответ на мою заметку Сергей Солдатов свою. Я подумал, что […]