Не успел закончиться SOC Live, презентации и видео с которого выложили вчера в открытый доступ, как через день в США прошло другое онлайн-мероприятие, целиком посвященное теме SOC — SOCstock. По задумке организаторов, компании Siemplify, называющей себя независимым игроком рынка SOAR №1 (просто других некупленных уже не осталось), это должно было дать отсылку к знаковому концерту в Вудстоке, который собрал всех хиппи того времени. SOCstock тоже собрал немало специалистов по SOC — по заявлениям, не менее полутора тысяч человек (в реальности — около 600), которые в течение 9 часов слушали в два потока рассказы разных экспертов о тех или иных аспектах функционирования центров мониторинга ИБ. И, как это не парадоксально, если с точки зрения концепции и формата мероприятия SOCstock и SOC Live оказались очень похожи, то по контенту они практически идеально дополняли друг друга. Если у нас больше говорилось об аутсорсинговых услугах SOC, различных кейсах при расследовании, взаимодействии с ГосСОПКОЙ, работе с заказчиками и т.п., то на супостатном SOC «Forum» больше говорили об автоматизации, персонале, выгорании, threat hunting’е, threat intelligence, зрелости SOCов и т.п. Да, там тоже была реклама, но, как правило, она была завуалирована в очень интересных докладах и докладчики не сильно злоупотребляли рассказом о местах своей работы.

Началось все с музыкальной пазой (ею же все и завершилось), в которой ветеран Вудстока бренчал на гитаре и пел заунывные песни о бренности бытия, настраивая всех на активную работу 🙂 Кстати, по Москве мероприятие закончилось в 3 утра.

После того, как все участники собрались и расселись по своим виртуальным местам, начался ключевой доклад от Брайна Кребса, известного ИБ-журналиста. Кстати, можно спорить о том, насколько Кребс — специалист по ИБ, но вопросов ему в онлайне задавали немало. И это было гораздо интереснее, чем слушать свадебного генерала из какого-нибудь регулятора или ведомства, с которых любят начинать российские мероприятия по ИБ.

В последовавшей за ключевым докладом дискуссии руководители нескольких американских SOCов рассказывали о текущем состоянии своей деятельности. Пересказывать ее не имеет смысла — ее надо слушать. Кстати, о том, почему везде висит значок Zoom. В отличие от SOC Live, в котором спикеры участвовали очно из студии, спикеры SOCstock подключались с разных концов США и поэтому собрать их вместе не предстаавлялось возможным. Поэтому видео-поток с Zoom транслировался уже через платформу мероприятия. Было не так живо, как на SOC Live, но иначе и не получилось бы для такой децентрализованной страны как США.

Затем конференция разделилась на 2 потока, в каждом из которых доклады длились по 30 минут. Кстати, мне кажется, что 30-тиминутные доклады для таких форматов (и 45 минут для дискуссий) лучше заходят, чем 20-тиминутные, как на SOC Live. По крайней мере мне не хватило этих 10 минут в обоих своих выступлениях — и про мониторинг ИБ удаленного доступа, и про две другие альтернативы между своим и аутсорсинговым SOC. Из интересных докладов я бы отметил следующие.

Gert Jan Bruggnik рассказывал про adversary playbook, инструмент, который позволяет описать профиль нарушителя, его техники и тактики, чтобы эффективно и оперативно использовать эти сведения про мониторинге и атрибуции инцидентов, а также, в большей степени, для организации red team’инга. Куча примеров, куча ссылок на различные Интернет-ресурсы, никакой рекламы (кроме своей книги). Отличный был доклад.

Не менее интересным был доклад и от компании Siemplify, которая рассказала как о том, что такое SOAR и зачем нужна автоматизации в SOC, так и привела немало сценариев, в которых автоматизация действительно помогает специалистам по мониторингу ИБ. Причем это были как достаточно стандартные сценарии типа фишинговой атаки или подбора пароля, так и менее распространенные, такие как утечка данных из облака или обработка фидов о киберугрозах во время пандемии COVID-19.

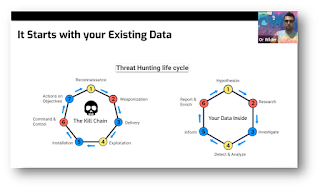

Как я уже писал выше, некоторые доклады были не очень интересными, так слишком явно продвигали определенные продукты по ИБ. Например, из доклада про Threat Hunting я смог вытащить только этот слайд:

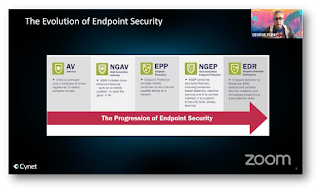

из доклада про EDR только этот:

а из доклада «обманного» вендора вот этот (я вообще скептически отношусь к перспективам этой технологии, помня уж три ее попытки выйти на рынок и все как-то безуспешно):

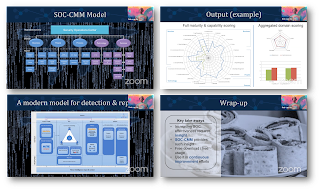

А вот Роб ван Ос не обманул ожиданий — рассказал и о том, как оценивать эффективность (про это спрашивали многих докладчиков и участников пленарных сессий) и зрелость центра мониторинга, и какие модели использовать для оценки возможностей SOC и т.д. Кстати, на последний вопрос, как ни странно, ответ оказался не модель

SOC-CMM от авторства самого Роба. В списке популярных она занимает 3-е место после MITRE ATT&CK и NIST CSF. DeTT&CT, CIS 20, CREST SOC и другие тоже были упомянуты, но они оказались не столь популярными.

Как я написал выше, одной из популярных тем SOCstock было выгорание персонала, его карьерный рост, формирование заинтересованности в работе аналитика SOC и т.п. Об этом говорили на еще парочке дискуссий, а также в докладе Аманды Феннели, CISO из Relativity. Она делилась опытом, как можно сделать SOC еще лучше, если фокусироваться не на технологиях, а на людях и процессах.

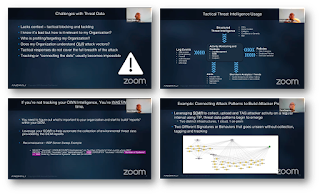

Представитель Anomali не смог обойтись без рекламы свой платформы по анализу угроз, но очень грамотно вплел ее в рассказ о том, что такое нормальный процесс Threat Intel, чем он отличается от просто сбора фидов и какую пользу можно получить, если оперировать не просто фидами с IOCами от внешних источников (привет ГосСОПКА и ФинЦЕРТ), но и активно добавлять в них свой собственный контекст, которые сообща только и дают возможность на основе TI-процесса принимать адекватные решения, а не просто загружать индикаторы в SIEM и думать, что вот оно, счастье наступило.

Карсон Циммерман, автор руководства MITRE по «

10 стратегиям первоклассного SOC«, которое сейчас

переводится на русский язык компанией R-Vision, рассказывал о том, как вывести обнаружение угроз на новый уровень. Подход «поставил сенсор и забыл» больше не работает и поэтому надо более внимательно относиться к покрытию SOCом различных систем, используемым технологиям мониторинга, их настройке, а не использованию «из коробки», и т.п. Примерно о том же я начал

писать в ноябре и продолжу в декабре.

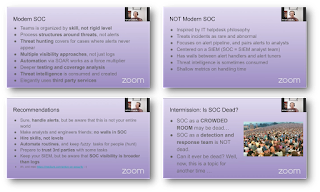

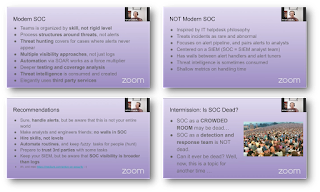

Еще одним хедлайнером SOCstock стал Антон Чувакин, который закрывал программу форума рассказом о том, что изменилось в SOCах за последние годы. Мне этот доклад напомнил выступление Антона в мае 2017-го года в Москве, когда Gartner собирал ограниченный круг заказчиков, для которого Антон рассказывал о SOCах и других технологиях ИБ. А может просто я слишком много материалов по SOC просмотрел «имени Gartner», что у меня уже в глаза двоится. Из интересного запомнилось заключение выступления, в котором подняли классическую тему о том, что <технология ИБ> мертва. Такое говорили о системах предотвращения вторжения, о SIEMах и вот теперь о SOCах. Антон не опроверг, но и не подтвердил этот тезис, уточнив, что если речь идет о SOC, как о помещении с плазмами, то да, такой подход мертв. И тут впору вспомнить требования ФСТЭК к SOCам, которые требуют не только указания в лицензии места совершения преступления оказания лицензируемого вида деятельности, но и аттестации информационной системы SOCа. До свидения виртуальные и мобильные SOC с распределенным персоналом. Кстати, ФСТЭК закрывает глаза на те SOCи, которые для оказания услуг используют облачные SIEM, размещенные зарубежом, а также сотрудников, которые вот уже скоро год как работающих удаленно, из дома, что, разумеется, в лицензии ФСТЭК не указано.

Вот такое было мероприятие. Материалы с него пока недоступны и не факт, что будут (кроме доступа к записи онлайн-трансляции), что не позволяет разместить ссылку на них. Но хочу вновь отметить, что программа оказалась прям дополняющей наш SOC Live, что и позволило мне в заголовке заметки написать про «часть 2.5». За сим откланиваюсь и буду готовить еще одну заметку про SOC Live, завершающую эту серию.