Технологии

Коротенькая заметка для тех, кто пропустил (в танке)… Презентация про домотканые средства защиты является творчеством не только моим, сколько совместным. Это третий вариант составления «ИБ-рейтинга», который я описал в конце прошлого года. Это и не демократический выбор, и не результат тирании.

Технологии

Вчера на семинаре RISC, в качестве одной из поднятых тем стал вопрос импортозамещения и как службам ИБ жить в данных условиях. Кого-то тема импортозамещения уже коснулась. Кто-то опасается, что может коснуться. Кто-то просто хочет держать в голове варианты решения в случае реализации сценария «А что если?..«

Одна из распространенных проблем при внедрении DLP-решений — непонимание того, что мы хотим контролировать. У безопасников свой взгляд на то, чему надо учить DLP, у бизнеса свой. Хотя понятие «взгляда» тут тоже разное. Безопасник имеет утвержденный перечень сведений конфиденциального характера, но не имеет детального списка конкретных

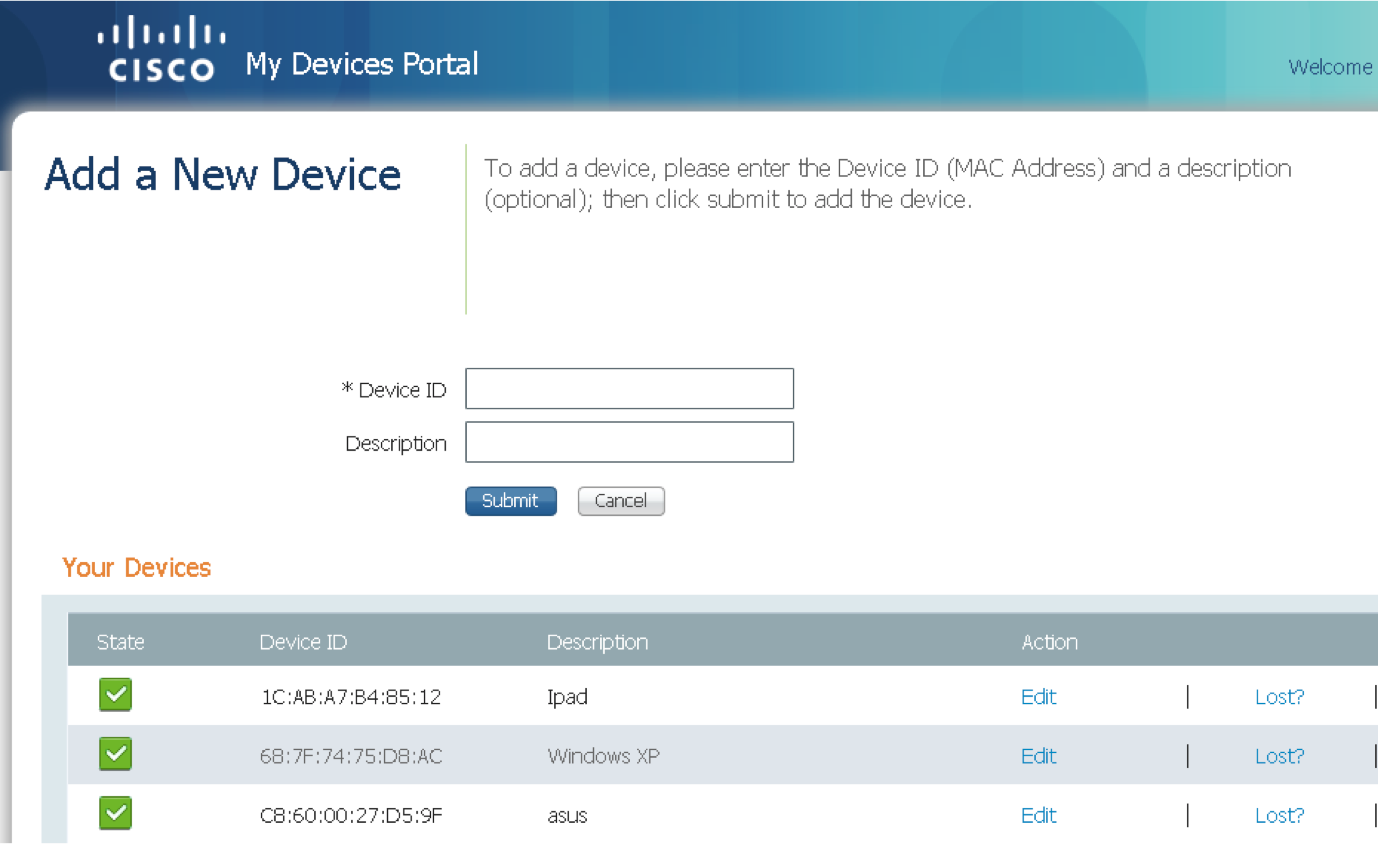

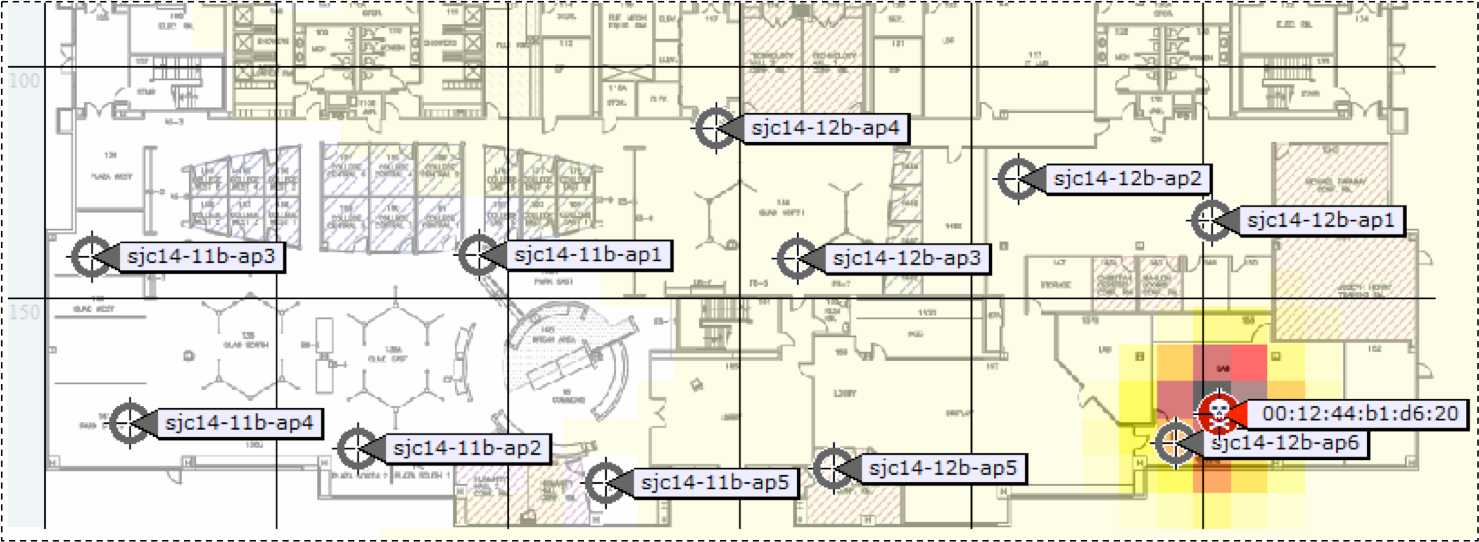

Обратился к нам тут давеча заказчик с вопросом. Мол, внедрили мы мобильный доступ внутри сети, организовали гостевые подключения, и даже BYOD для отдельных категорий высокопоставленных пользователей замутили. Ну все чин чином, как положено при реализации корпоративной мобильности. Все на базе Cisco ISE (небольшая реклама 🙂 Но при этом возникли ряд проблем, о которых до этого […

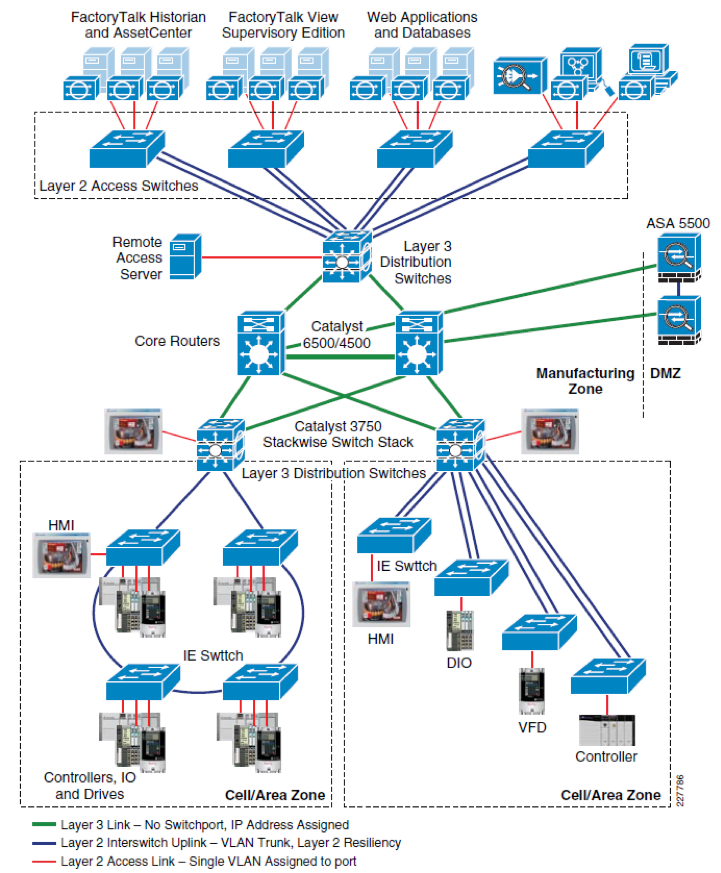

Всегда думал, что индустриальные и офисные сегменты должны быть физически разнесены между собой и по офисной сети ну никак не стоит передавать трафик индустриальных приложений по протоколам OPC, Modbus, DNP3 и т.п. Но тут, готовясь к тренингу по безопасности АСУ ТП, наткнулся на интересный кейс от Боинга, в котором как раз ставилась задача по интеграции […

Технологии

На IT & Security Forum в Казани выступал с темой «Защита облаков в условиях комбинирования частных и публичных облачных инфраструктур». Выкладываю презентацию. Защита облаков в условиях комбинирования частных и публичных облачных инфраструктур from Alexey Lukatsky

Технологии

С пару недель назад имел беседу с коллегой, который пытался доказать, что в технологических сетях имеют право на жизнь только однонаправленные межсетевые экраны, т.к. они обеспечивают идеальную защиту индустриальных сегментов от направленных или случайных воздействий. А вчера услышал про идею стартапа о создании «

Технологии

Президент сегодня заявил, что Россия создаст свою национальную платежную систему, взяв пример с Китая (China UnionPay) и Японии (JCB), которые создав сначала чисто локальные платежные сервисы, затем расширили их до уровня международных. Собственно в данной заметке я хотел посмотреть на опыт JCB и CUP в контексте информационной безопасноти. С JCB никаких особенностей нет —

Технологии

Выступал вчера на форуме «Безопасность КВО ТЭК«. Как мне потом рассказали коллеги, я был нестандартен, т.к. рассказывал не о нормативке 🙂 Интересное восприятие меня, неожиданное, так скажем 🙂 В презентации, которая выложена ниже, я делал краткий обзор мирового рынка ИБ для индустриальных решений. За основу презентации были взяты три

В заключительной, 4-й части рассказа о конференции ФСТЭК, я коснусь последних двух вопросов, которые находятся в прицеле ФСТЭК, — виртуализации и безопасности программировании. Первую тему на конференции очень неплохо осветил Крафтвей, рассказав о существующих угрозах и закладках на аппаратном уровне и способах борьбы с ними, сделав акцент на технологии Secure Boot (UEFI).