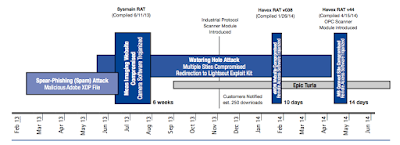

В свое время я публиковал эту картину с целью продемонстрировать рост числа целенаправленных (APT) атак. Картинка интересна тем, что показывает серьезный рост того, чем сейчас активно пугают заказчиков все — журналисты, производители, интеграторы и другие («Маска», «Красный октябрь» и т.п.). И это не просто страшилка, а данность, с которой кто-то уже сталкивается или столкнулся в недавнем прошлом.

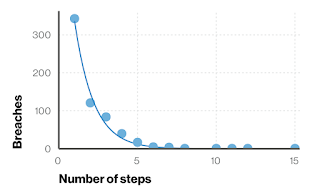

Но у данной картинки есть недостаток. Она не дает ответа на вопрос — «Что же такое APT и чем она отличается от обычных атак, к которым мы все привыкли». Т.е. на пальцах все все понимают, но вот с цифрами в руках объяснить, что это такое, сложно. И вот на днях я набрел на красивую иллюстрацию этого отличия. Эта инфографика по отчету Verizon, в котором проанализированы временные разрывы между различными этапами жизненного цикла угрозы — атака, компрометация, утечка данных, обнаружение угрозы, устранение угрозы.

Как мы видим целенаправленная атака отличается тем, что обнаруживается она не сразу после попадания в сеть или на атакуемое устройство, а спустя недели или даже месяцы. В этом и есть основная проблема с APT. Угроза может месяцами незаметно сидеть в корпоративной или ведомственной сети и собирать интересующую их информацию, передавая ее за пределы защищаемого периметра.

А как бороться с такими угрозами мы рассмотрим завтра 🙂

Что бы говорить об отличии хорошо бы показывать диаграммы по "обычным" атакам и APT, а некую общую диаграмму. Вероятно вас сбил с толку предидущий раздел данного отчета, который касался целевых атак, и выделял их пристрастие к крупным организациям, вероятно, приближая их тем самым к APT. Приближая — потому как, существует мнение, что APT лишь подмножество всех целеленаправленных атак. Давайте перед переходом к борьбе доконца поймем с чем именно боремся?