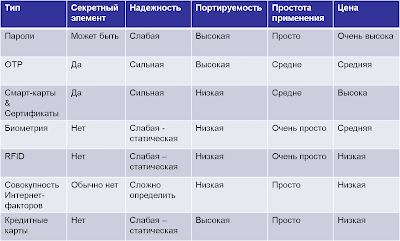

Вторая таблица систематизирует методы аутентификации по 4 признакам — субъект знает что-то, имеет что-то, обладает чем-то или делает что-то. И для каждого из признаков приведены свои примеры аутентификации.

Собственно ничего нового в этих таблицах нет, но систематизировано неплохо — этим и понравилось.

А еще польза от такой систематизации в том, что она позволяет выбрать метод для реализации 21-го или 17-го приказов ФСТЭК по защите ПДн или государственных информационных систем. Если вспомнить набор защитных мер, то они описаны достаточно высокоуровнево и не ограничивают вас в выборе конкретной реализации. Например, ИАФ.1 «Идентификация и аутентификация пользователей, являющихся работниками оператора» или ИАФ.6 «Идентификация и аутентификация пользователей, не являющихся работниками оператора (внешних пользователей)». А какой метод аутентификации выбрать? Как раз две вышеупомянутые таблички и помогают сделать такой выбор.

В первой табличке "Цена" — Что означает? Никак не стоимость владения/внедрения. Если парольная защита дороже биометрии или смарт…

"Проглядывал материалы RSA" — компании/подразделения ЕМС или конференции?

Если "первое", то понятно почему парольная защита самая дорогая и самая слабая.

Если "второе", то возможно ли ссылочкой на "первоисточник" поделиться?

Vladimir Gninyuk

Может подскажите почему порольная защита самая дорогая?

Harry, воспринимайте мной написанное в контексте. Очень важно, кто автор классификации.

Лично я не утверждаю, что согласен с написанным 😉 Но я пытаюсь понять почему так написали. А вдруг мне надо пересмотреть свои взгляды ))

Ну у меня тоже вопрос возник по парольной защите. Вполне вероятно, что речь идет о стоимости владения всем жизненным циклом парольной защиты.

Источник: RSA как часть EMC на конференции RSA 😉

"RSA как часть EMC…" — эх, а я думал, что то упустил :))

Маркетинг есть маркетинг ))

Фу… отпустило 🙂 Я уж думал -"опять чего то не знаю"

Спасибо!

Известный факт, что парольная защита очень дорогая (именно в плане TCO) по оценкам западных аналитиков. Когда пытаешься повторить расчеты, используя наши средние з/п, то получается уже не так впечатляюще.

А так — потери на 1000 сотрудников в год порядка $500 000.