Технологии

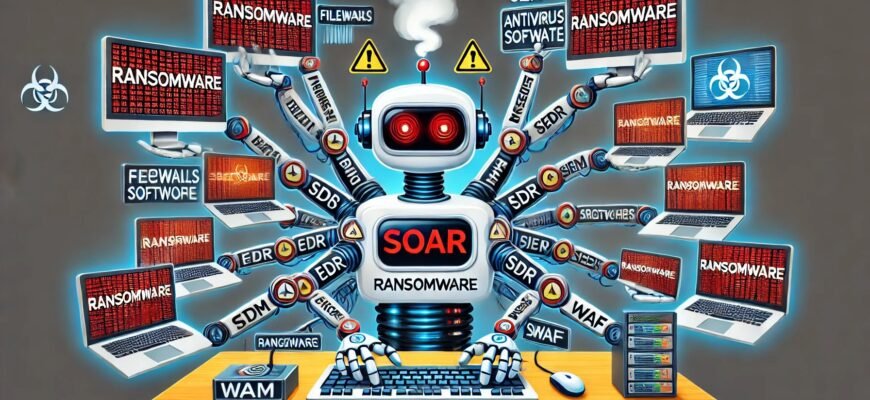

Межсетевые экраны, обнаружение угроз, DLP, антивирусы, SIEM, SOAR, IRP, EVC, EDR и многие другие непривычные аббревиатуры по информационной безопасности, которые встречаются в нашей жизни, а также использование различных прорывных технологий типа блокчейна, искусственного интеллекта, биометрии и т.п. в области ИБ.

ИБшник, не умеющий программировать, будет выброшен на свалку истории! Примерно так звучали и звучат некоторые доклады в последние годы, демонстрируя нарастающий конфликт поколений между «пиджаками» и «практиками». Одни умеют в нормативку и регламенты, другие — в кодинг и работу руками с оборудованием и софтом.

Ну что, отгремел PHDays (видео и презентации уже выложены на ) и можно больше времени уделять длинному формату текстов, а не только коротким заметкам в Telegram-канале. Кстати, о последнем. Вчера я там про исследование F6 о рисках утечки персональных данных и иной защищаемой информации через публичные песочницы. Теперь стоит чуть подробнее расписать то, что должно […

Центр стратегических разработок первое исследование российского рынка NGFW, объем рынка которого составил 52,2 миллиарда рублей с годовым ростом в 30,1%, что на 18% выше мирового аналога. Кибердом 14 апреля будет проводить «», где представители разных отраслей обсудят решения главных вопросов развития российского рынка NGFW, технологические

Тут один российский разработчик решил выпустить решение класса CDR (Cloud Detection & Response) и я сразу вспомнил, с какими сложностями мы сталкивались в Cisco, когда занимались мониторингом безопасности облаков. У Cisco было (думаю, что сейчас не меньше) под тысячу облачных провайдеров, услугами которых она пользовалась и был свой фреймворк, которым

Google недавно объявила о значительном изменении своей политики конфиденциальности, впервые за 10 лет разрешив использовать отпечатки устройств (fingerprinting) для идентификации пользователей. Это решение вызвало серьезные дебаты в среде экспертов по кибербезопасности и приватности. Цифровые отпечатки Отпечатки устройств представляют собой уникальный

Позволю себе вернуться к предыдущей заметке про отчет Gartner по SecOps, в которой я написал, что SOAR умерли. И кажется мне, что надо дать пояснения, почему я так написал. Мне довелось немножко, совсем немножко :-), работать с Demisto до покупки его Palo Alto, с Phantom до покупки его Splunk, с FortiSOAR уже после покупки CyberSponse […]

Forrester в конце прошлого года принял решение о том, что они больше не будут публиковать отчеты по решениям класса EDR (Endpoint Detection & Response), что позволило некоторым ИБ-журналистов написать, что «EDR мертвы». А так как я уже давно на рынке ИБ, то это не оказалось для меня каким-то сюрпризом. Gartner уже хоронил системы обнаружения атак […

Думаю надо закончить тему искусственного интеллекта в этом году еще одной заметкой, но уже в контексте его безопасности (первая была про сдерживание ИИ в мире, а вторая — про использование ИИ плохими парнями). Отчасти, я упомянул одну из инициатив от CISA в прошлый раз, но теперь настал черед рассказать о еще трех инициативах с двух […]

Не знаю, замечали ли вы шумиху, которая поднялась последнее время вокруг искусственного интеллекта? Дошло до абсурда. На Финнополисе мэр Москвы Сергей Собянин предположил, что тех, кто будет развивать ИИ, могут разбомбить так же, как это было с Ираком, решившим развивать ядерные вооружения. Собянину вторил Герман Греф, который рассказал, что когда зашла речь о создании в […

Вновь возвращаюсь к практике обзора модерируемых мной эфиров телепроекта AM Live. На этот раз он был посвящен безопасному удаленному доступу. Надо сказать, что у меня возникло чувство дежавю — в начале эпидемии COVID-19 я неоднократно проводил и участвовал в эфирах по организации удаленного доступа. Правда, тогда я это делал от имени другой компании и сама […