аутентификация

После того, как в 21-м приказе ФСТЭК появилась мера по контролю утечек персональных данных (аналогичная мера по конфиденциальной информации будет и в 17-м приказе), а Банк России в Магнитогорске заявил о проработке вопроса о создании отдельного документа по DLP с банковской спецификой тема контроля утечек вновь стала более чем актуальной.

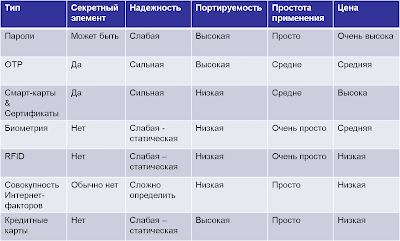

Проглядывал материалы RSA и увидел у них неплохо систематизированную информацию по методам аутентификации — решил стащить и перевести на русский. Первая табличка просто сравнивает существующие методы аутентификации по различным параметрам. Какого-то лидера среди них — выбирается нужный в конкретной ситуации. По поводу предпоследнего метода —

Разное

Про инвестиции Натальи Касперской в немецкую антивирусную компанию G Data Software AG уже все писали — я только повторюсь для общей картины. Приобретено 16,8% акций. Планируется продвижение решений G Data Software AG в России. Как? Еще не понятно — вопрос находится в стадии решения. Двумя неделями ранее, 2 октября израильская компания Commtouch объявила о приобретении […

Законодательство

Мне казалось, что тема идентификации клиента Интернет-банка по IP- и MAC-адресу не стоит и выеденного яйца, но как-то уж активно про нее все говорят, что не высказаться было бы неправильным. Итак, на сайте Банка России выложен проект указания о внесении изменений в Положение 262-П «Об идентификации кредитными организациями клиентов и выгодоприобретателей

Одним из самых известных, даже кухаркам и домохозяйкам, понятий информационной безопасности является пароль, от стойкости которого зачастую зависит защищенность всех преград — домашних, банковских, корпоративных и иных. Из курса теоретической ИБ давно известно, что стойкость пароля зависит от информационной энтропии.

Разное

6-го декабря я уже писал о подписании Постановлении Правительства по созданию единой системы регистрации и идентификации граждан в рамках всей России. Заработать система должна в апреле, но до сих пор нет четкого понимания того, на базе чего должна строиться такая система. Выделяют три разных способа, от выбора которого зависит дальнейшая судьба всей

Законодательство

28-го ноября было подписано Постановление Правительства № 977 «О федеральной государственной информационной системе «Единая система идентификации и аутентификации в инфраструктуре, обеспечивающей информационно-технологическое взаимодействие информационных систем, используемых для предоставления государственных и муниципальных услуг в электронной форме»

Стратегия

К теме измерения IdM-проектов я уже обращался не раз. Тогда (слайды 30-37 второй презентации) я рассматривал эту тему с точки зрения финансовой оценки эффективности проекта по внедрению системы идентификации, аутентификации и авторизации. Недавно я наткнулся на статью, в которой приводятся метрики, по которым можно оценить эффективность работающей системы

Технологии

Эта история произошла давно и также давно была разрешена, но решил поделиться ею только сегодня — все как-то недосуг было (а может я про нее и писал уже, но не помню). Итак представим распостраненную ситуацию — у вас в организации есть принтер 😉 И если вы не напрасно едите свой хлеб, то этот принтер включен […]

Стратегия

О паролях я писал немало и вновь возвращаюсь к этой, казалось бы простой теме. А все после последних взломов со стороны различных хакерских групп. В одном из проведенных исследований замечательно продемонстрировано, что несмотря на наличие классических рекомендаций избегать последовательностей клавиатурных (например, qwerty) или цифровых (например