ATT&CK

Знаете, чем Gartner навредил рынку ИБ? Он приучил нас выбирать не решение своих задач в ИБ, а аббревиатуры классы средств защиты (NGFW, WAF, VM, DLP, EDRM, SIEM и т.п.). А ведь нам нужно не это — нам нужно предотвратить реализацию недопустимых событий или, для апологетов старой школы, бороться с актуальными для нас угрозами и нарушителями. […]

Любой Топ10 техник злоумышленников — это всегда палка о двух концах. С одной стороны ты можешь приоритизировать свои усилия по защите, проверить, покрываются ли нужные источники телеметрии средствами мониторинга, проверить защитные меры. А с другой — ты можешь стать заложником этого Топа, забыв про контроль других техник, которые для тебя

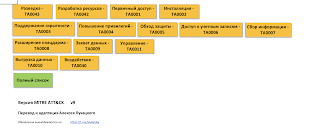

Как вы знаете, в сентябре этого года я делал перевод названий техник и тактик нарушителей из матрицы MITRE ATT&CK на русский язык с последующим их маппингом в техники выпущенной в феврале методики оценки угроз ФСТЭК. В октябре MITRE выпустила новую, 10-ю версию своей матрицы, которую я также обещал проанализировать и обновить свои сентябрьские документы. А […

Еще одно мероприятие по SOCам, которое прошло на первой неделе, было организовано компанией Picus Security. Оно называлось и состояло из множества интересных докладов, которые представлялись двумя спикерами — каким-либо известным в американской ИБ-тусовке экспертом (типа Дэвида Бьянко, автора пирамиды боли TI, Криса Клоули, автора первого курса

В пятницу, на конференции Kaspersky ICS Cybersecurity Conference, я выступал с темой «Основные сценарии реализации угроз на АСУ ТП и их преломление на методику оценки угроз ФСТЭК» (презентацию выложил в своем Telegram-канале). К этому выступлению я планировал завершить перевод последней версии матрицы MITRE ATT&

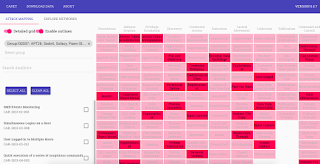

Ну и дабы завершить триптих про ATT&CK, давайте поговорим про то, как автоматизировать задачу использования ATT&CK и CAR в своем собственном окружении. Ведь задача это будет нужно реализовывать регулярно и хотелось бы иметь некий инструмент, позволяющий вам «по-быстрому» ответить на ряд наводящих вопросов и получить в ответ готовый

Продолжу пятничную заметку про базу знаний ATT&CK. Ее идея появилась не на пустом месте. Если посмотреть на методы, которыми сегодня пользуется большинство безопасников, то несмотря на все новомодные технологии типа Threat Intelligence, SOC, SIEM и иже с ними, все они базируются на знании прошлого. Те же индикаторы компрометации (IoC) даже в своем названии «

В 2016-м году я уже писал про интересный проект корпорации MITRE, известной по своим инициативам в области ИБ, самой популярной из которых является проект CVE, а также стандарты STIX и TAXII. Так вот матрица ATT&CK (Adversarial Tactics, Techniques and Common Knowledge) по сути является базой знаний и моделью для оценки поведения злоумышленников

Продолжая начатую вчера тему убийственной цепочки, хотел бы привести пример еще одной интересной классификации, которая имеет более практическое применение и может быть использована при моделировании угроз, при котором так важна систематизация имеющейся информации о методах, используемых злоумышленниками. Речь идет о матрице ATT&