За прошедший с прошлой конференции год БДУ сильно изменился — добавилось 20 новых угроз и около 3000 тысяч уязвимостей, общее число которых составило соответственно 182 и 13052 (на 25-е января).

Представитель Воронежа сделал очень недурной обзор существующих в мире баз уязвимостей угроз и уязвимостей. Я не буду его повторять — отмечу только два момента. На фоне многих других баз уязвимостей ФСТЭКовская выглядит очень и очень достойно. И это всего за один год ее работы. А вот в части угроз мне не совсем понятно оказалось исключение из списка сравнения американской базы CAPEC — по сути она схожа с тем, что делает наш регулятор.

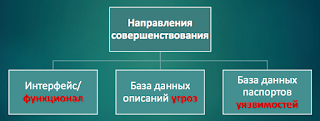

В части развития ФСТЭК видит несколько направления приложения своих сил:

- расширение числа угроз (порядка 140 еще находятся на стадии рассмотрения) и уязвимостей

- введение разных классификаций угроз и уязвимостей для облегчения поиска по ним и фильтрации

- связь с CVSS 3.0

- включение поля «дата устранения уязвимости» для каждой из полутора десятков тысяч дыр

- описание уязвимостей на языке OVAL

- описание способа нейтрализации уязвимости

- активизация поиска уязвимостей в отечественном, а не только в западном ПО.

В части функционала самого банка данных ФСТЭК вместе с ГНИИ ПТЗИ планирует сделать тоже немало и, в частности, подписку на обновления БДУ, описание небезопасных конструкций кода (в контексте SDLC), «личный кабинет» для формирования собственного профиля интересующих уязвимостей и ряд других новшеств.

Я в своей презентации про моделирование угроз в UEFI и BIOS приводил на последнем слайде скриншот разработанного в Cisco внутреннего инструментария по моделированию угроз, который позволяет автоматизировать непростую задачу и дать аналитику возможность отрисовать схему анализируемого объекта защиты и подгрузить в нее данные об уязвимостях, угрозах и мерах защиты из внешних и внутренних баз данных. Этакая экспертная система, задача которой — снизить вероятность ошибки и автоматизировать процесс, что приведет к оперативному составлению качественных моделей угроз. Вот если бы ФСТЭК запланировала создание такого инструмента — в виде Web-инструмента или в виде open source проекта. Цены бы ему не было.

ЗЫ. Пожалуй, это все, что я хотел рассказать про мероприятие ФСТЭК. Про аккредитацию я писать не буду. Про новые требования к лицензиатам я уже высказывался. Выступления других участников — лицензиатов ФСТЭК — пересказать не могу, так как убежал. В любом случае все материалы выложены на сайте организатора или вот тут.

Анонс появления русскоязычных сканеров безопасности по аналогии с HackerGuardian)