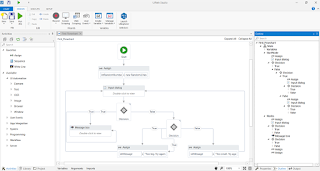

Оставим пока в стороне ответ на этот вопрос. Зададимся другим. Точнее я им задавался достаточно долгое время, наблюдая за реализацией сервиса CAPTCHA на разных сайтах. Какое-то время считалось, что этот простой механизм позволяет отсечь ботов и пройти его может только человек. Но если посмотреть на то, как реализуется CAPTCHA, то будет понятно, что мы всегда повторяем одни и те же действия — вводим увиденный на картинке текст в соответствующее поле или нажимаем на картинки, показывающие то, что нас спрашивает сервис CAPTCHA (светофоры, машины, вывески, мосты, гидранты и т.п.). Можно ли автоматизировать действия по нажатию клавиш или движению мыши? Ведь в конце концов мы это делаем не сами, а просто даем команды компьютеру, которые он и реализует. Но куда вбивать текст и куда кликать мышью указывает человек! Да, но эти действия тоже можно автоматизировать. Помогает решить эту задачу технология RPA (Robotics Process Automation), которая позволяет автоматизировать различные процессы, используя настраиваемых программных роботов, имитирующих действия человека за счет взаимодействия с информационной системой и она не видит разницы между роботом и человеком.

Что умеют роботы RPA? Они работают с Web-формами, приложениями, почтой, документами, базами данных, файлами на диске или в Интернет, которые могут быть преобразованы по заданному сценарию или алгоритму. Такой робот:

- позволяет снизить число ошибок

- работает круглосуточно, без выходных и не требует сверхурочных

- объединяет данные из разных систем, сокращая время на работу с ними

- легко подстраивается под изменчивый процесс

- не требует интеграции в существующую инфраструктуру.

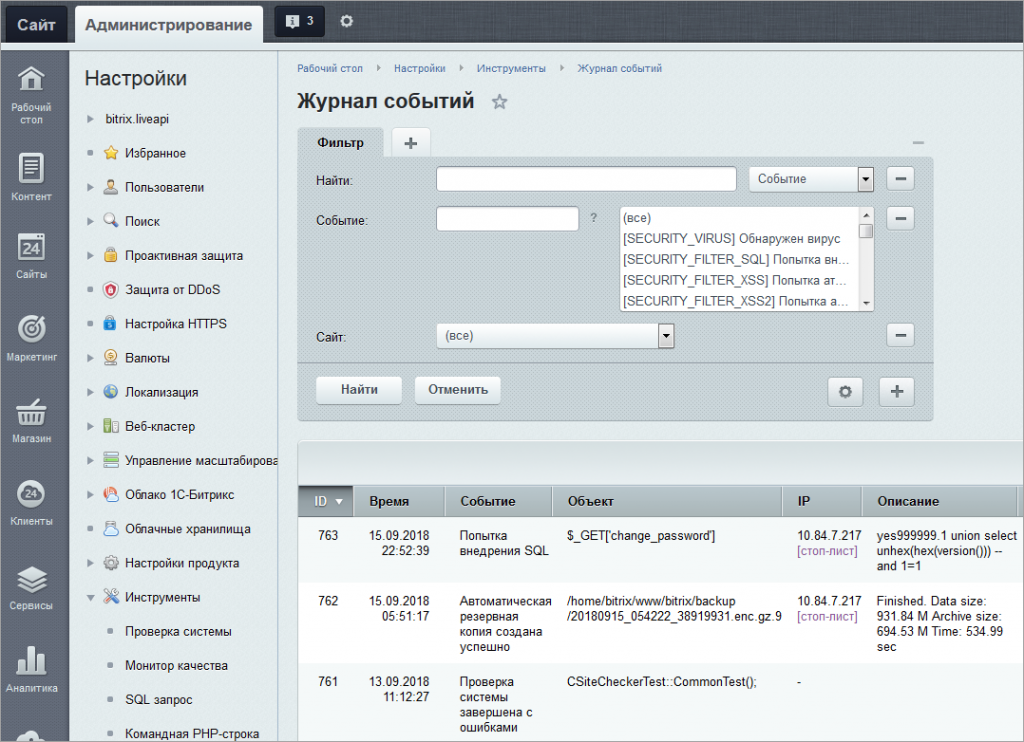

В кибербезопасности RPA может найти достаточно широкое распространение, особенно в российских условиях, когда многие отечественные решения не имеют API и не умеют взаимодействовать между собой. Я попробовал набросать сценарии, в которых могут быть применены RPA:

- Заход в личный кабинет ФинЦЕРТ или ГосСОПКА для получения бюллетеней или уведомлений

- Обогащение событий безопасности из источников TI

- Заведение тикетов в IRP / SOAR

- Анализ заявок на предоставление доступа к корпоративным ресурсам

- Организация фишинговых симуляций

- Сбор облачных логов в Excel/CSV и загрузка их в SIEM

- Анализ входящих сообщений от пользователей

- Работа с унаследованными или legacy системами ИБ

- Тестирование защищенности Web-приложений

- Сбор инвентаризационных данных из десятка источников и приведение к единому формату с загрузкой в CMDB

- Мониторинг Интернет-ресурсов, а также анализ новостей по ИБ и отправка ключевых во внутреннюю рассылку

- Построение dashboard

- Получение согласий на обработку ПДн от клиентов

- Уведомление о нарушении прав субъекта ПДн.

Злоумышленники уже давно пользуются AutoIt

Тема актуальная. ИТ любит роботов.

Сами эти роботы безопасны?

Заменяя человека нужно разрешить полное управление.

Софт с открытых источников.