SDLC

12 февраля в Москве прошло ежегодная конференция ФСТЭК «», на которой, по традиции, один из основных регуляторов поделился не только некоторыми результатами года уходящего, но и планами на будущее. Я уже пару лет не особо слежу за всей выпускаемой нормативкой, но и из виду не выпускаю. Все-таки надо признать, что регуляторика, а не реальные угрозы […

Сегодня я хотел написать другую заметку, посвященную SOCам, но как-то так все сложилось, что за последние несколько дней тема оценки защищенности заиграла новыми красками и набралось целых семь новостей по этой теме, которые я бы и хотел свести в рамках одной заметки. Началось все с сообщения ФСТЭК России об утверждении двух методик: программных, программно-аппаратных средств […

Думаю уже все слышали о том, что Генпрокуратура потребовала признать Meta экстремистской организацией в России. Почти все, кто пишут об этом, задаются обывательским вопросом — можно ли без последствий будет писать в Facebook и Instagram и не надо ли будет удалять свою учетную запись из этих соцсетей? И хотя многие из безопасников пишут в них […]

Я не сразу решился написать эту заметку, так как посмотрев онлайн-выступления представителей ФСТЭК (очно на свою конференцию они не смогли приехать), у меня не возникло желания что-то описывать или комментировать. Особенно, когда первое выступление ФСТЭК началось с замечания, что на конференции будут озвучены некоторые планы регулятора, но «

Правительство подготовило “О внесении изменений в постановление Правительства Российской Федерации от 10 июля 2017 г. № 816 “О порядке регистрации радиоэлектронных средств и высокочастотных устройств государственных органов и организаций, используемых для нужд органов государственной власти, для нужд обороны страны, безопасности государства и обеспечения

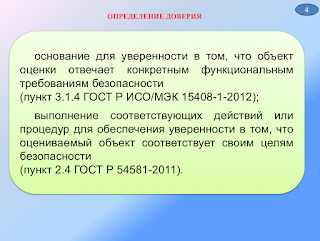

Третьей темой конференции ФСТЭК (после КИИ и сертификации) стало доверие или, согласно ГОСТ 15408, основание для уверенности в том, что объект оценки отвечает конкретным функциональным требованиям безопасности. О том, какие усилия предпринимает ФСТЭК для этого, рассказал начальник отдела организации и проведения работ по сертификации средств защиты

Разное

2 ноября компания Synopsys объявила о намерении купить американского производителя средств анализа безопасности исходных кодов Black Duck Software. Стоимость сделки составила 560 миллионов долларов.

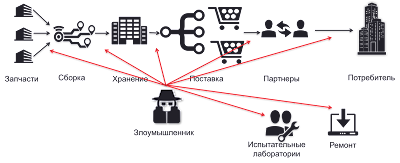

Так уж сложилось, что обычно процесс моделирования угроз ограничивается составлением списка внешних и внутренних нарушителей, которые пытаются через различные каналы осуществить проникновение внутрь защищаемой сети или устройства, украсть информацию или просто вывести из строя информационную систему или процесс. Для нейтрализации таких угроз предполагаемая

Разное

6 марта CA Technologies объявила о подписании соглашения о покупке компании Veracode, известной своей облачной платформой по анализу безопасности кода приложений. Цена сделки — около 618 миллионов долларов.

Стратегия

Вдогонку к своей презентации с конференции ФСТЭК по тому, как в Cisco устроен процесс безопасной разработки ПО, выкладываю и видео по ней. Это не запись с конференции — я отдельно записывал видео, чтобы не быть ограниченным 20-тью минутами, как это было на мероприятии.