Я не сразу решился написать эту заметку, так как посмотрев онлайн-выступления представителей ФСТЭК (очно на свою конференцию они не смогли приехать), у меня не возникло желания что-то описывать или комментировать. Особенно, когда первое выступление ФСТЭК началось с замечания, что на конференции будут озвучены некоторые планы регулятора, но «без указания конкретных сроков издания нормативно-правовых актов, для того чтобы потом не выполнять те обещания, которые мы давали в рамках своего мероприятия”. Отличная позиция для регулятора, но уже не привыкать. ФСБ вон вообще ничего не обещает. Поэтому когда ФСТЭК из всех новых требований по защите информации озвучила, что готовится только новый документ по контейнеризации, то это не удивило. С одной стороны, это молодежно модно, а с другой… ФСТЭК уже столько раз всего обещала и не выполняла. Где требования к средствам управления информационными потоками, которые уже 7 лет «готовы»? А требования к SIEM? А требования по виртуализации? Про них, кстати, спросили на конференции, на что ФСТЭК ответила, что они обновят «уже готовый» документ и наверное его выпустят (ну или не выпустят).

Но потом я подумал, что с учетом всего сказанного вчера Верховным Главнокомандующим, нам скоро вообще будет не о чем писать, кроме как о том, что происходит в стране в области ИБ, а не в прогрессивной части человечества, от которой мы будем постепенно отдаляться, как по желанию руководства нашей страны, так и по желанию руководства западных стран. Поэтому все-таки напишу о том, каким я увидел короткое и, к сожалению, не очень яркое выступление ФСТЭК, в котором были озвучены планы регулятора на ближайшие пару лет.

Почти все инициативы, которые исходят от ФСТЭК в последнее время, касаются безопасной разработки, что больше, на мой обывательский взгляд, больше относится к епархии Минцифры, чем регулятора по ТЗКИ (кстати, ФСТЭК на конференции озвучила, что у Минцифры есть обязательные нормативные требования по безопасной разработке — вероятно речь идет о стандартах ГосТеха и ГосОблака). При этом Минцифры активно залезает со своими последними инициативами именно на поляну ФСТЭК (анализ защищенности ГИС, разработка требований для них и т.п.). В любом случае в области безопасной разработки ФСТЭК делает немало.

Это не только ГОСТы, но и полигон для оценки безопасности Linux, и планы к 2024 году создать доверенную среду разработки программного обеспечения стоимостью (на оба проекта около миллиарда рублей выделено). Решение необходимо, чтобы российские ИТ-компании при создании ПО для объектов КИИ не могли случайно или намеренно оставить в нем уязвимости. По этому вопросу, кстати, возникла интересная дискуссия на конференции. Согласно требованиям ФСТЭК при разработке и сертификации необходимо удостовериться, что и интерпретатор код тоже является безопасным и не содержит уязвимостей и НДВ. Один из участников спросил, а как выполнить это требования для достаточно специфических языков, на которых пишется современное ПО, например, Ruby. Где для них взять доверенный интерпретатор? На что ФСТЭК ответила достаточно жестко, что надо было раньше думать, когда только разработка начиналась и выбирать надо было «правильный» язык. Вроде и правильная изначально идея по внедрению SDLC в разработку, которая затем разрушается реалиями — «мы не успели сертифицировать компиляторы/интерпретаторы/среды разработки, поэтому пользуйтесь только тем, что у нас есть» 🙁 Возможно, ситуация изменится и создаваемые за миллиард полигоны и доверенные среды для разработки и тестирования ПО решат эту проблему. А пока остается ориентироваться на то, что ФСТЭК делает уже сейчас — бесплатные лекции на своем сайте, очное обучение в воронежском Центре повышения квалификации специалистов по технической защите информации (сайт «из 90-х» и без HTTPS) или в Институте системного программирования РАН (на этом сайте, правда, найти что-то про рекомендуемое ФСТЭК обучение я не смог), а также участие в Телеграмм-каналах по статическому, динамическому анализу кода, сообществу по анализу кода и доверенной разработке.

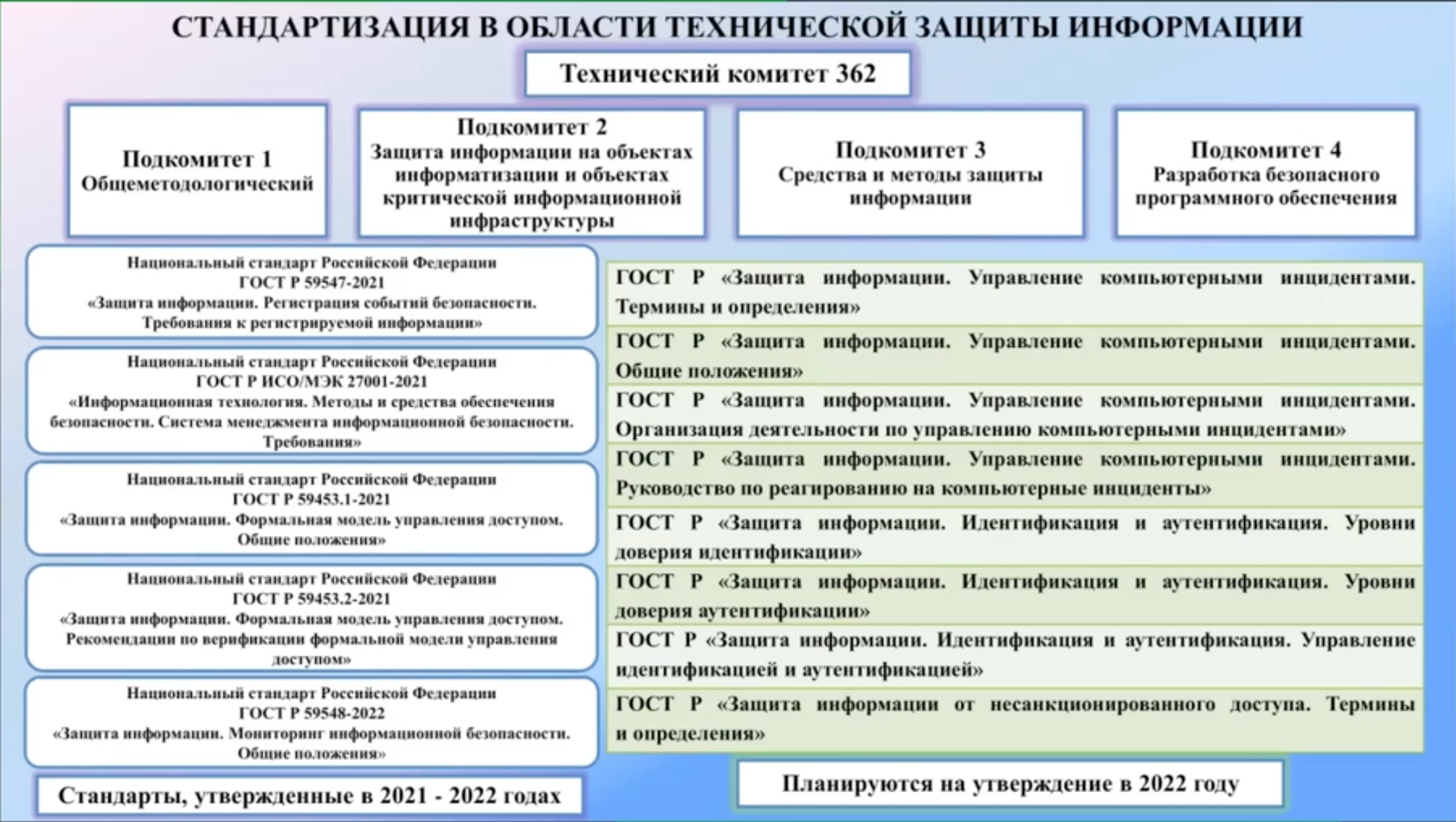

Разработка новых требований к технологиям (мониторинг, регистрация событий, управление инцидентами, аутентификация…) плавно уходит в ТК362, который формально хоть и находится под эгидой ФСТЭК, но работу в нем ведут, в-основном, коммерческие компании — члены ТК (в этом, кстати, отличие ТК362 от ТК122 — в последнем члены оценивают то, что написано регулятором, а не наоборот). Таким путем идут США, в которых основные требования по ИБ разрабатываются в NIST, а местная ФСТЭК (CISA) занимается немного другими вещами, которыми у нас больше занимается НКЦКИ.

Возвращаясь к безопасной разработке, нельзя не сказать пару слов про требования доверия к средствам защиты информации. ФСТЭК напомнила, что уже с 1-го января этого года сертифицируемые средства должны строиться на отечественных аппаратных платформах, внесенных в реестр Минпромторга, и что чуть более 70 выданных ранее сертификатов должны подтвердить выполнение этого требования. Через 2 года ФСТЭК ждет, что средства защиты будут использовать отечественные процессоры, микросхемы, память, сетевые и графические карты из реестра Минпромторга. В чате ФСТЭКу задали вопрос о том, что делать, если таких компонентов сегодня просто нет (а чтобы сертифицировать СрЗИ к 1-му января 2024-го года, их надо разрабатывать уже сейчас), но ответа на этот вопрос не последовало (вообще на вопросы в чате регулятор, к сожалению, не отвечал). А что делать крупным госкорпорациям, цикл бюджетного планирования которых длится 3 года, и чтобы в 2024-м году начать использовать решения, они должны были быть одобрены еще в 2021-м году, вообще никто не знает.

Учитывая новые требования ФСТЭК по доверию, число сертифицированных в 2021-м году решений снизилось. И судя по выступлению ФСТЭК приведенные цифры будут еще ниже. Часть разработчиков не смогли выполнить требования регулятора и сертификаты у них отозваны или будут отозваны в ближайшее время. Если разработчики не смогут доказать использование доверенных интерпретаторов или отечественных аппаратных платформ из реестра Минпромторга, то ФСТЭК обещала отозвать и выданные ранее сертификаты. Вообще ФСТЭК активно совершенствует несовершенное, то есть улучшает различные формы оценки соответствия (аттестацию, сертификацию и т.п.) и «наказывает» нарушителей своих, все более ужесточаемых требований.

Вот такая картинка получается. Не буду говорить за всех, но я, если честно, ждал немного иного. Жаль, что не было сессии вопросов и ответов, на которой можно было бы поспрашивать регулятора за пределами озвученных всего двух презентаций регулятора. Обзор второй презентации, про моделирование угроз, я сделаю уже послезавтра, так как завтра у нас праздник, с чем я всех нас, защитников киберпространства, и поздравляю!

ЗЫ. Кстати, ФСБ активно ходит (в нарушение законодательства, но никого это не смущает) по коммерческим компаниям и проверяет выполнение требований по ПДн и КИИ.