оценка соответствия

Разное

В последние дни что-то часто опять стала подниматься тема оценки соответствия по информационной безопасности. Поэтому решил разродиться парочкой заметок по этой теме. Давайте начнем с определения. Согласно ФЗ-184 «оценка соответствия — это прямое или косвенное определение соблюдения требований, предъявляемых к объекту«

И в заключение еще пара документов, которые так и не увидели свет 🙁 Первый должен был дополнить набор документов по «Общим критериям», который в середине 2000-х годов был принят в России, но так и не получил адекватного распространения. Сейчас ФСТЭК к нему вернулась, выпуская новые РД с требованиями к средствам защиты в виде адаптированных «

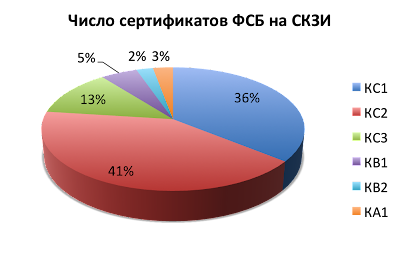

Выступления Владимира Михайловича Простова из 8-го Центра ФСБ меня смутило. Как и вообще участие 8-го Центра в Уральском форуме. Если Виталий Сергеевич Лютиков приехал на 1-2 дня и, сделав неплохой доклад, поделился достаточно интересными новостями, то представитель 8-го Центра, задержавшись в Магнитогорске на целую неделю, ничего нового или конкретного

Еще один документ, который во вторник вечером ФСТЭК выложила на свой сайт, — это рекомендации по обновлению сертифицированных средств защиты. Насущнейший документ, необходимость появления которого назрела давно. Именно ему и другим аспектам сертификации средств защиты информации был посвящен доклад Шевцова Дмитрия Николаевича и Кубарева Алексея Валентиновича из ФСТЭК.

На одном из последних заседаний в Совете Федерации, посвященному 19-й статьей ФЗ-152 и, в частности, проекту приказа ФСБ по использовании СКЗИ для защиты персональных данных, у присутствовавших там сотрудников 8-го Центра прозвучала основная идея продвижения ими идеи использования только сертифицированных шифровальных средств —

Разное

Сошлись на небе звезды и совпало сразу несколько событий. Я выбирал себе полупальто, один вендор разослал несоответствующее действительности письмо относительно решений Cisco, и Женя Родыгин опубликовал материал про сертификацию средств защиты. Поэтому решил объединить эти три события вместе, что и привело к рождению этой заметки.

Есть у нас в 17-м и 21-м приказах ФСТЭК такая защитная мера как УПД.3 и звучит она как «Управление (фильтрация, маршрутизация, контроль соединений, однонаправленная передача и иные способы управления) информационными потоками между устройствами, сегментами информационной системы, а также между информационными системами«

Угрозы

Недавно я писал про недекларированные возможности. Заметка была связана со сложностями в проведении оценки отсутствия недекларированных возможностей для продукции американского происхождения. До этого были и еще записи (тут, тут и тут). На мой взгляд, сейчас назрела необходимость пересмотра этого устаревшего подхода к поиску недокументированных возможностей

Разное

Я не буду подробно говорить о СКЗИ для iOS, которая для своей установки требует jailbreak. Это, на мой взгляд, не вина разработчика. У него простой выбор — сделать продукт, востребованный рынком, или не делать его. Очевидно, что потребность в сертифицированной криптографии для смартфонов и планшетников компании Apple достаточно высока и было бы

Разное

Межпраздничная дискуссия в блоге и в Фейсбуке в очередной раз высветила некоторые проблемы с оценкой соответствия в форме поиска недекларированных возможностей и доказывания их отсутствия. Если посмотреть на проблему с точки зрения американской компании. Таких исследований, к счастью, никто не проводил, но по моим личным оценкам из 65-70% средств защиты