моделирование угроз

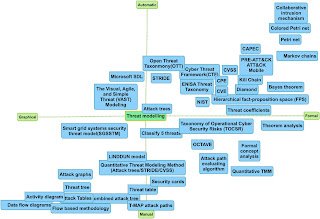

Решил я тут раскрыть чуть больше краткую заметку в своем Telegram, посвященную моделированию угроз в процессе разработки ПО. Я написал следующее: «Методика оценки угроз ФСТЭК не применяется при моделировании угроз в рамках безопасной разработки. Учитывая, что ФСТЭК уделяет последней очень много внимания, стоит ли ждать отдельного документа/стандарта по этому вопросу?

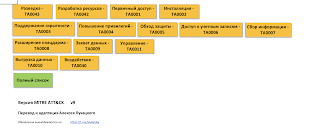

В пятницу, на конференции Kaspersky ICS Cybersecurity Conference, я выступал с темой «Основные сценарии реализации угроз на АСУ ТП и их преломление на методику оценки угроз ФСТЭК» (презентацию выложил в своем Telegram-канале). К этому выступлению я планировал завершить перевод последней версии матрицы MITRE ATT&

Вчера я наткнулся на модель угроз и нарушителя безопасности информации, обрабатываемой в программно-техническом комплексе дистанционного электронного голосования (ДЭГ). И хотя это всего лишь выписка, она все равно дает пищу для размышлений. В частности, беглый просмотр этого документа вызвал у меня следующие вопросы: Где модель нарушителя?

В последнее время меня никак не отпускает тема моделирования угроз, что закономерно. Это один из последних документов регуляторов и по нему возникает немало вопросов. Но сегодня я буду писать не об этом. Сегодня я хотел бы подвести итог и завершить серию заметок, начатую во вторник. В них я описал подходы к ранжированию угроз/техник и мер […]

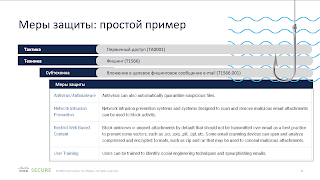

Вчера я упомянул, что выборе защитных мер мы не только оцениваем стоимость их внедрения и эксплуатации, но и эффективность, которая в самом простейшем случае определяется тем, сколько угроз можно нейтрализовать с помощью конкретной защитной технологии, средства или меры. Это можно легко изобразить в виде матрицы. Мы видим, что мера 1 «

С ранжированием угроз мы разобрались вчера, но что делать с ситуацией, когда у меня для нейтрализации угрозы подходит сразу несколько защитных мер? Возьмем, к примеру, угрозу вредоносного кода для мобильного устройства. Как я могу ее нейтрализовать? Сходу я вижу несколько вариантов — установка средства защиты от вредоносного кода (читай, мобильного

Почти любая методика оценки угроз начинается с того, что вы составляете перечень всех возможных угроз, после чего начинаете отсекать все неактуальное. При этом актуальность обычно определяется экспертным путем, что приводит к определенному волюнтаризму в оценках и отсутствию повторяемости результатов при обращении к другому эксперту.

Разрешая операторам информационных систем различного типа самостоятельно проводить оценку и моделирование угроз, наши регуляторы не забывают выпускать и собственные перечни негативных событий, которые по разумению регуляторов в обязательном порядке должны быть учтены в рамках выстраивания системы защиты информации в той или иной области.

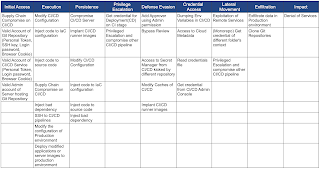

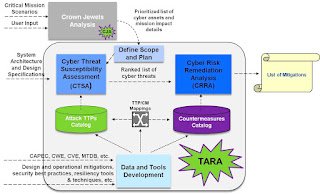

Читая методику оценки угроз ФСТЭК, собственно как и матрицу MITRE ATT&CK, понимаешь, что делается это все не просто так, а для какой-то цели (вот новость-то). И целью этой является выработка защитных мер, которые позволят нам противодейстовать выбранным нами как актуальными техникам и тактикам нарушителей. Еще во время появления первых документов

Когда ФСТЭК выпустила новую методику оценку угроз, многие мои коллеги облегченно вздохнули и рьяно взялись за работу по моделированию угроз, считая, что теперь их жизнь наладится и то, чего они ждали столько лет наконец-то свершится. Но не тут-то было. Новая методика оценки позволяет оценивать вполне определенный спектр угроз, оставляя в стороне много из того, что […