Помню в 2008-м году, проводили мы Cisco Security Summit, программа которого была поделена на два потока — бизнес- и технологии. На первом я рассказывал про различные стандарты управления ИБ, среди которых большое внимание уделил и ISM3, незаслуженно забытому стандарту оценки зрелости программы ИБ в организации, который также позволяет и выстраивать процессы обеспечения ИБ с ориентацией на бизнес предприятия в отличие от того же ISO 27001/2, который больше ориентирован на достижение целей самой ИБ и сфокусирован на том, что важно в первую очередь аудиторам, а не тем, ради кого они выполняют свою работу.

Когда я изучал ISO 27001/2 у меня всегда было несколько вопросов, на которые я так до сих пор и не получил ответа. Во-первых, как реализовать ISO27K в небольшой организации? Во-вторых, как оценивать качество внедренных процессов ИБ (вообще, тема процессов в ориентированном на меры ISO27K, это отдельный разговор)? Наконец, как увязать ISO 27001/2 с бизнесом (да, я уже тогда думал про связь ИБ и бизнеса)?

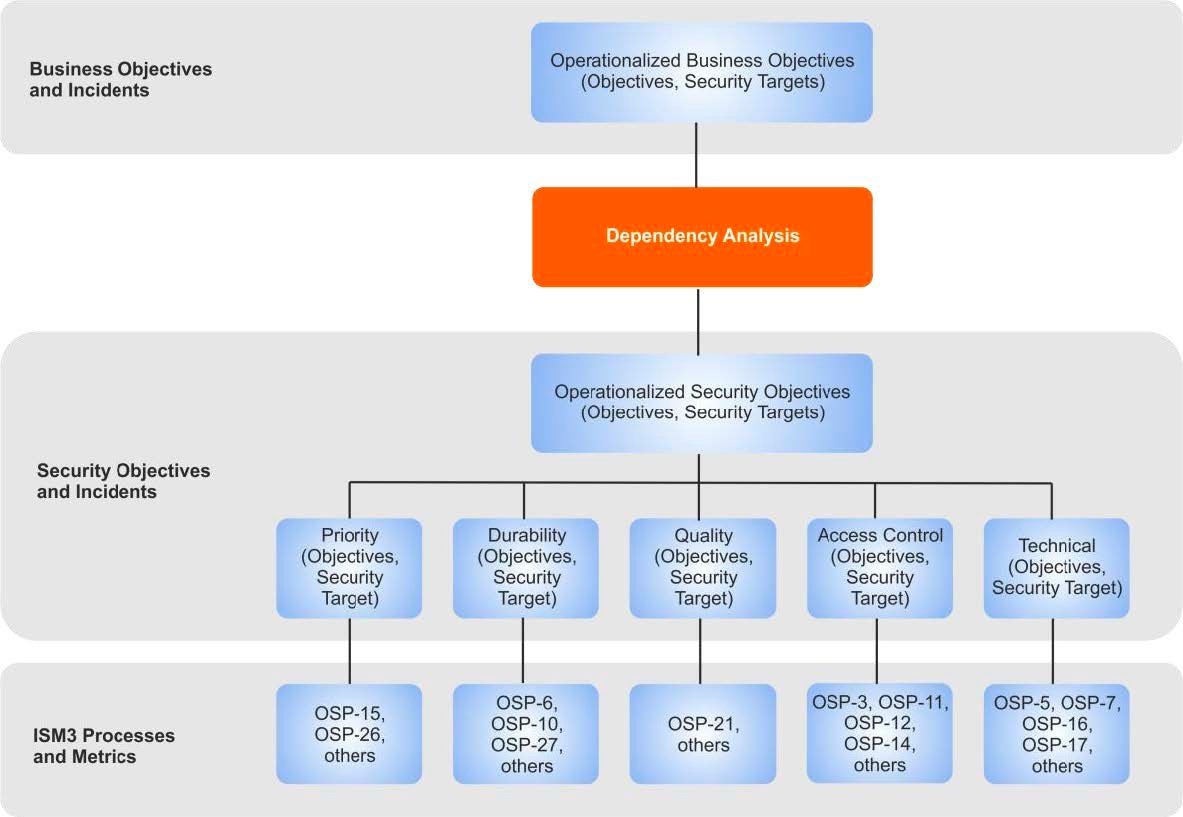

С целью устранения описанных “недостатков” в 2004-м году был разработан стандарт ISM3 (ISM-cubed), он же Information Security Management Maturity Model, базирующийся на концепции стандарта качества ISO 9000. Соответственно вы ставите цели, понятные бизнесу (например, обеспечение высокой доступности критичных для бизнеса систем), а также в любой момент времени можете измерить их достижение или сделать его измеримым (например, доступность АБС в рабочие часы должна достигать 99,2% или заражение шифровальщиком не должно приводить к простою работника более чем на 5 часов в течение года). При этом стандарт дает немало примеров того, как транслировать бизнес-цели в цели ИБ, а также приводит список наводящих вопросов, которые позволяют сформулировать правильные цели.

На мой взгляд, в этом одно из ключевых отличий ISM3 от аналогичных стандартов управления ИБ, которые никак не связаны с бизнес-контекстом. Кстати, если посмотреть на примеры целей, мы увидим, что они не столько описывают привычные нам “предотвратить”, “заблокировать”, “нейтрализовать”, “ограничить” и т.п., а действительно ориентированы на достижение бизнес-результатов и никак не связаны с классической задачей обеспечения конфиденциальности или нейтрализации угроз ИБ.

В отличие от традиционного взгляда на ИБ, как на процесс построения неуязвимой системы, ISM3 предлагает рассматривать ИБ как одну из сторон качества, которая не предполагает достижение 100%-го результата любой ценой. Да, главной целью ISM3 является снижение числа инцидентов, но с учетом нахождения баланса между затрачиваемыми ресурсами, временем, людьми, бюджетами, защищаемой информацией и имеющейся инфраструктурой. Эта глобальная цель разбивается на стратегические, тактические и операционные цели, каждая из которых может быть определена и измерена.

Второй особенностью ISM3 является интегрированная система оценки зрелости системы ИБ (отсюда и название), которая позволяет как оценить текущий уровень ИБ в организации, так и установить его для будущего достижения. В отличие от очень высокоуровневого ISO 27004 по измерению ИБ, в ISM3 для каждого процесса уже включен большой набор различных метрик, позволяющих оценивать систему управления ИБ с различных точек зрения — результативность, оптимальность, покрытие, качество и т.п. Каждая метрика также имеет вполне формализованное описание — название, тип, описание, способ измерения, частота измерения, пороговые значения, целевое значение, единица измерения и т.п.

Сама система ИБ описывается не как набор защитных мер, а как набор процессов, позволяющих достигать определенных целей. К трем типам процессов (по числу типов целей) добавляется еще и четвертый — общий, ориентированный на глобальное руководство компании. Сами процессы выбираются исходя из определенной политики ИБ, имеющихся ресурсов и иных аспектов, — концепция, схожая с выбором защитных мер в приказах ФСТЭК и стандарте ЦБ. Но в отличие от отечественных регуляторов каждый процесс описан достаточно подробно — входные и выходные данные, обеспечиваемая ценность, документированные доказательства реализации процесса, метрики, роли (при этом указаны несовместимые между собой роли при реализации процесса) и связанные процессы. Всего процессов 47. При этом все процессы также оценены с точки зрения инвестиций в них и их соотнесения с получаемыми преимуществами, что позволяет приоритизировать процессы построения системы управления ИБ на предприятии исходя из имеющихся ресурсов и требуемых результатов и сроков их достижения.

В отличие от привычных стандартов управления ИБ, начинающихся с оценки рисков, в ISM3 она не является обязательной (но допустимой), что позволяет не только ускорить внедрение системы менеджмента ИБ, но и сделать ее более доступной и гибкой для небольших организаций. И, кстати, в отличие от ISO 27001/2, применимого к конкретному процессу внутри организации (HR, биллинг, АБС, система поддержки и т.п.), что всегда вызывало у меня вопросы (ну как можно в организации оценить только один из ее процессов, а не всю организацию?), ISM3 распространяется сразу на все предприятие, но учитывает ее специфику, окружение, размер, имеющиеся ресурсы, модель угроз, ущерб (стандарт приводит примеры категорий бизнес-ориентированного ущерба), риск-аппетит и многие другие вопросы.

Интересно, что ISM3 совместим с множеством существовавших на момент создания и появившихся потом стандартов ИБ — CoBIT, ITIL, CRAMM, CIS, NIST SP800 и CSF, ISO 15408, MAGERIT, OCTAVE, OWASP, OSSTMM, SSE-CMM, TOGAF и другими.

Как и у многих стандартов ИБ у ISM3 не самая завидная судьба. Первоначально разработанный в ISECOM, позже он перекочевал в созданный под его развитие Консорциум ISM3, но и там не получил широкого распространения. Сейчас он нашел свое пристанище в The Open Group и там он называется O-ISM3 (Open Information Security Management Maturity Model).

Однако, несмотря на все его плюсы, не могу сказать, что стандарт популярен и широко известен. А жаль… Из него можно было взять немало полезных идей для внедрения.

https://xkcd.com/927/

Да, я тоже хотел эту картинку вставить в текст, но передумал. Все-таки в ISM3 есть определенные здравые зерна «на подумать»