В апреле я уже

писал про законопроект, который должен был запретить пользоваться чиновникам несертифицированными мобильными устройствами, так как они, по мнению автора законопроекта, представляют собой угрозу национальной безопасности. Еще бы! Если бы американские спецслужбы узнали, о чем говорят наши депутаты, то тогда бы они поняли, что нашу страну им никогда не одолеть! Ведь если мы как-то развиваемся с

такими избранниками, то что же тогда станет с нами, если в Госдуму придут адекватные люди?..

В прошлый раз я рассмотрел различные альтернативы привычным депататам iPhone’ам, но всех их объединяет одно — надо отказываться от привычного телефона и переходить на новый аппарат или носить с собой второй, специально для конфиденциальных переговоров. Удобно ли это? Конечно нет. Поэтому я в самом конце прошлой заметки и предположил, что от своих Vertu и iPhone’ов никто по своей воле не откажется. И вот тут мне на днях журналисты задали вопрос — а не слышал ли я про российские гарнитуры для мобильных устройств, которые шифруют голосовой трафик начиная сразу от гарнитуры?.. Я не слышал, но копать стал. Собственно, краткие результаты моего копания (без претензий на полноту).

Итак, если отбросить вариант с обеспечением конфиденциальности на самом телефоне (слишком большая зависимость от версии мобильной ОС и платформы) и с применением специального телефонного аппарата (неудобно), то у нас остается целых два варианта решения задачи:

- шифровать в самой гарнитуре

- шифровать в «прослойке», промежуточном крипто-модуле между гарнитурой и телефоном.

Про первый вариант мне и говорили и журналисты, упоминая при этом «Росэлектронику», которая должна наводнить российский рынок специализированными гарнитурами с встроенным шифрованием. Но как я не искал, я так и не нашел предприятие, которое бы уже выпускало такие устройства. Думалось мне, что это может быть тульское

ОКБ «Октава», которое специализируется на выпуске именно гарнитур для силовиков, спецслужб, МЧС и т.п., но у них я не нашел ничего, чтобы имело отношение к криптографии. Было еще

заявление «Росэлектроники» про выпуск криптомодулей для YotaPhone, но к гарнитурам оно имеет мало отношение — четкая зависимость от платформы аппарата.

В принципе, современные гарнитуры, например, Plantronics или Jabra, шифруют голос от микрофона до компьютера (или иного устройства, к которому подключается гарнитура) с помощью 128-битного

алгоритма E0, являющегося частью протокола Bluetooth. Но данный вариант не обеспечивает защиты голосового соединения от абонента до абонента. Скорее это

решение для защиты беспроводного соединения от гарнитуры до компьютера или телефона, между котороми может быть до 100-120 метров. Логично предположить, что такой канал в незащищенном варианте легко прослушивается и поэтому требует защиты.

Больше СКЗИ, встроенных в гарнитуры я не нашел. Но зато нашел несколько реализаций второго упомянутого мной решения. Например, TopSec Mobile от Rode-Schwarz.

Это аппаратное

устройство, которое не зависит от модели телефона или компьютера, к которому присоединяется. Переговоры ведутся либо через сам TopSec Mobile, подносимый ко рту во время разговора, либо через гарнитуру, подключаемую к криптомодулю. Единственным минусом этого подхода является наличие выделенного сервера управления звонками, между зарегистрированными на сервере абонентами. Но это необходимое условие построения распределенных систем взаимодействия.

Вторым найденным мной устройством был скремблер «

GUARD Bluetooth» отечественной компании ЛОГОС. Исконно совковое устройство. Дизайна нет как такового. Гарнитуры намертво «вшита» в устройство и заменить ее можно только вместе с устройством. Зато гарантируется защита переговоров — устройство подключается по Bluetooth к передатчику — компьютеру или телефону (про защиту Bluetooth-канала с помощью E0 ни слова не сказано). Устройство не тестировал, но в сети можно найти его

обзор. Внешний вид «GUARD Bluetooth» в сравнении с тем же TopSec Mobile дает очень хорошее представление о том, как соотносятся отечественные и западные СКЗИ (и по внешнему виду, и по удобству работы, и по функционалу). Зато для работы данного устройства не требуется никакой внешний сервер — возможна работа «точка-точка».

Последним решением, которое мне бы хотелось рассмотреть, является IndependenceKey, задача которого защитить различные виды взаимодействия между пользователями. Среди защищаемых типов общения есть и голосовая связь. Однако данное устройство является неким промежуточным вариантом между независимым криптомодулем и защитным ПО. В частности, к модулю IndependenceKey подключается гарнитура, с которой передается голос, шифруемый в модуле, но затем он поступает на ПО, установленное на персональным компьютере, куда, в USB-разъем, и

вставляется IndependenceKey. К телефону его подключить будет проблематично.

Вот такие решения. Правда, ни одно из них не сертифицировано, и врядли будет. Может быть «Росэлектроника» порадует чем-нибудь интересным в ближайшем будущем?..

В общем все грустно 🙁

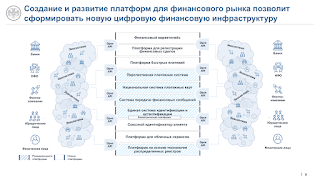

Но зато какие у нас планы 🙂

Вы представляете размер аккумулятора такой гарнитуры?

Хотя попробовать можно, если есть заказчик

А ПЭМИН глушатся? На таком уровне паранойи (это не сарказм!) нужно само решение безопасным делать… А то сейчас модно решения по безопасности без учета требований безопасности к самому решению создавать…

Алексей, удобных пользовательских атрибутов для построения защищенных мобильных схем предостаточно, например, вот эта

https://www.thalesgroup.com/sites/default/files/asset/document/3565_tha_cougar_team_lr_2.pdf

которую даже "гостифицировать" можно вполне…

Вопрос то в чем?

Василий Петрович: про "гостировать вполне можно" сказок я тоже много слышал 🙂

Michael: ПЭМИН там может и глушится, но акустику как защитить? Микрофон снимет голос на большом расстоянии. Так что это скорее просто идея для размышления, чем решение для серьезных задач.

Неужели и правда сейчас скремблеров нет?

В шпионских фильмах еще в шестидесятых их показывали вовсю…

В продолжении темы

есть так называемый скремблер "Скворец-1000". Но устройства не являются СКЗИ