Угрозы

Заказывали у меня тут курс по безопасности мобильной и беспроводной инфраструктуры, для которого, очевидно, надо было составить модель угроз мобильным устройствам, от которой затем отталкиваться в самом материале, описывая для каждой угрозы соответствующие меры нейтрализации. Решил поделиться полученной моделью угроз.

На RSAC достаточно популярной было наличие зарядных станций на стендах участников выставка. Оно и понятно, аккумулятор при активном использовании уходит в ноль за полдня и остро встает задача зарядки своего мобильного устройства. На стендах же вы часто тратите по 10-15 минут, общаясь с представителями компаний и за это время вы вполне можете поднять зарядку своего […

Многие коллеги по цеху знают, что существуют организации в России, в которых запрещено проносить телефоны, фотоаппараты, диктофоны и флешки во избежании утечек информации. Для этого на входе размещаются металлоискатели, а также шкафчики (или камеры хранения), в которые и помещаются все запрещенные к проносу устройства. Я всегда считал, да и до сих пор считаю, что это […

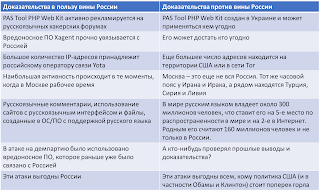

Завершу неделю, прошедшую под знаком атрибуции киберугроз, еще одной заметкой. Если посмотреть на то, что я написал в среду и свести в таблицу, то мы увидим вот такую картину: Получается, что одby и тот же набор фактов может трактоваться совершенно по-разному; местами даже диаметрально противоположно. А это означает, что представленные «

Международная ИБ

Ну и чтобы закончить (возможно на время) с темой Гризлигейта задамся простым вопросом. Почему ни одна российская компания не прокомментировала отчет DHS и не опровергла приведенные в нем «факты»? Новогодние праздники или нежелание попасть в черный список США? Возьмем Mandiant (часть FireEye) или CrowdStrike, которые прямо называют Россию

Процесс Threat Hunting практически всегда начинается с гипотезы о наличии (или, реже, отсутствии) угрозы в анализируемых данных, которую вы, с помощью собранных или собираемых доказательств, должны подтвердить или опровергнуть. В атрибуции, то есть определении того, кто стоит за той или иной угрозой, ситуация аналогичная.

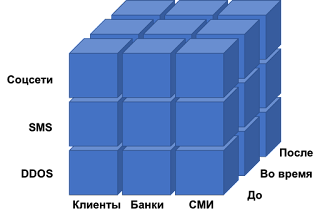

Федеральная служба безопасности РФ выпустила сообщение о том, что получена информация о подготовке иностранными спецслужбами масштабных кибератак, целью которых является дестабилизация финансовой системы РФ, включая деятельность ряда крупнейших российских банков. Ожидается, что кибернападения будут сопровождаться массовыми рассылками SMS-сообщений и

Угрозы

Вчера на AntiFraud Russia мне довелось выступать с темой про модель угроз биометрическим системам. Выкладываю презентацию. Особо комментировать ее не буду — там и так все понятно. Модель угроз биометрических систем from Aleksey Lukatskiy А само мероприятие мне понравилось — я похоже там вообще был первый раз. Сколько раз меня звали, но все разы у […

Недавно я писал, что за прошедших 9 месяцев в банке данных угроз ФСТЭК появилось всего 4 новых угрозы против обещанных 140. Поэтому, ожидая выхода методики моделирования угроз от ФСТЭК, я все-таки регулярно посматриваю по сторонам и смотрю, не появилось ли еще какого-нибудь интересного каталога или таксономии угроз. И вот, помимо уже описанной матрицы ATT&

Угрозы

Цель безопасника не предотвратить все, что может плохого произойти в его владениях, но помешать хакеру быть успешным. 8 с половиной лет назад я подхватил на свой компьютер троянца и это несмотря на наличие у меня постоянно обновляемого антивируса. Только установленный у меня Cisco Security Agent смог зафиксировать и заблокировать непонятное сетевое соединение с компа с […