Угрозы

Доклад Елены Борисовны Торбенко из 2-го управления ФСТЭК стал для меня неожиданностью по нескольким причинам. Во-первых, нечасто от регулятора в области ИБ выступает представительница прекрасной половины человечества 🙂 Во-вторых, ФСТЭК поделилась своим опытом по анализу присланных им в 2014-м году моделей угроз и выделила типовые ошибки, которые посоветовала не повторять.

Угрозы

8 из 10 специалистов по ИБ считают, что МСЭ и антивирус на периметре могут решить все проблемы с APT

В августе, на Black Hat компания Lieberman Software проводила опрос, который показал достаточно странные результаты, в которые не хочется верить. Оказывается до сих пор 8 из 10 специалистов по информационной безопасности верят, что с целенаправленными угрозами (если рассматривать их как самостоятельный класс угроз, а не маркетинговую уловку) можно бороться

Угрозы

Моя пятничная заметка вызвала оживленную дискуссию в Twitter и Facebook на тему, можно ли отказываться от какой-либо защитной меры согласно приказу 17/21/31 при неактуальности угроз. Сергей Борисов даже пост на эту тему написал. Он считает, что в 21-м приказе отсутствует возможность исключения защитных мер только на основании неактуальности угроз, для которых эта мера предназначена.

Вчера я получил от Parallels письмо следующего содержания: Вроде все понятно. Произошла компрометация большого числа почтовых учетных записей Яндекса, Mail.ru и Gmail. Некоторые компании, у которых пользователи регистрировались с указанием e-mail с указанных почтовых сервисов, решили побеспокоиться о своих клиентах и, кто-то просто предупредил о необходимости

Может кто еще не видел и кому будет полезно — карты атак в реальном времени, отображающие вредоносную и хакерскую активность. В реальной жизни служб ИБ помогает не сильно (если не рассматривать национальные CERTы), но может использоваться для анализа тенденций, медитаций или просто как динамический фон при общении с журналистами. Все они используют схожую методику для […

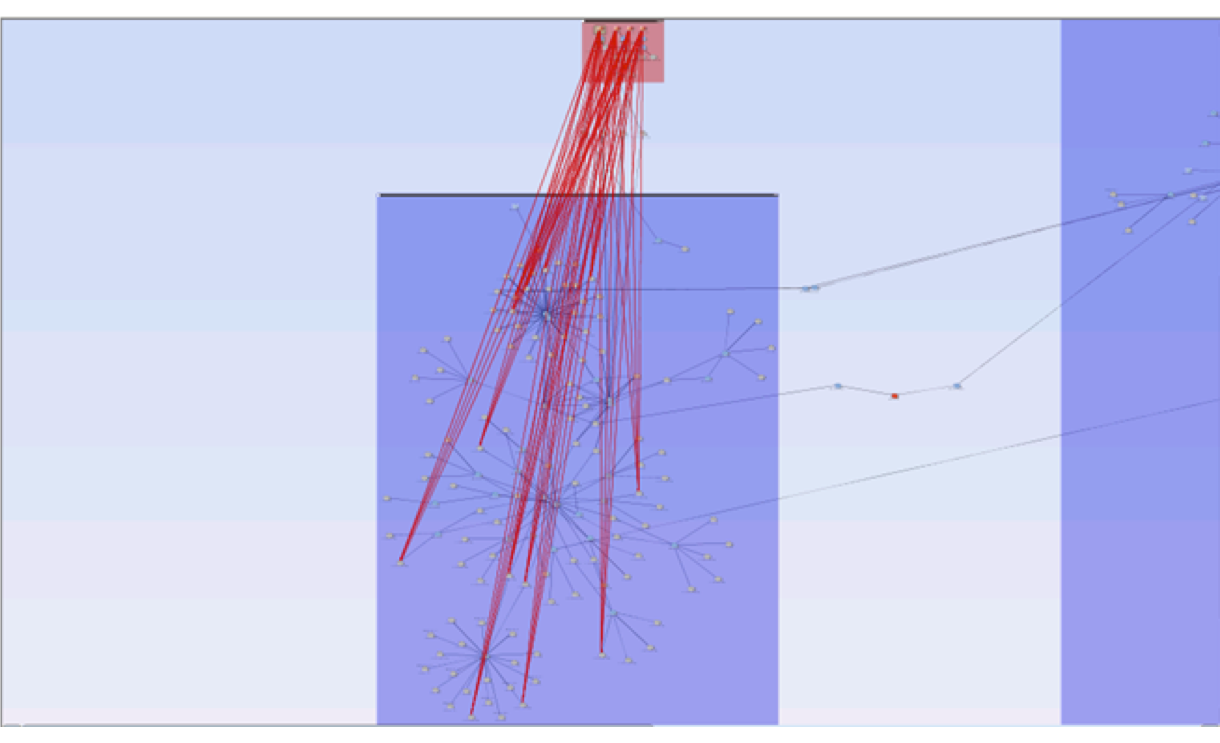

Вернусь к теме, поднятой почти 5 лет назад, — к тому, что должна содержать модель угроз. Описанные в заметке ГОСТы очень неплохо отвечают на этот вопрос, но… Есть одно «но». Составленная таким образом модель угроз нужна и важна, но она высокоуровнева и описывает скорее плоскую модель того, что может угрожать компании. В упрощенном виде такая […

Угрозы

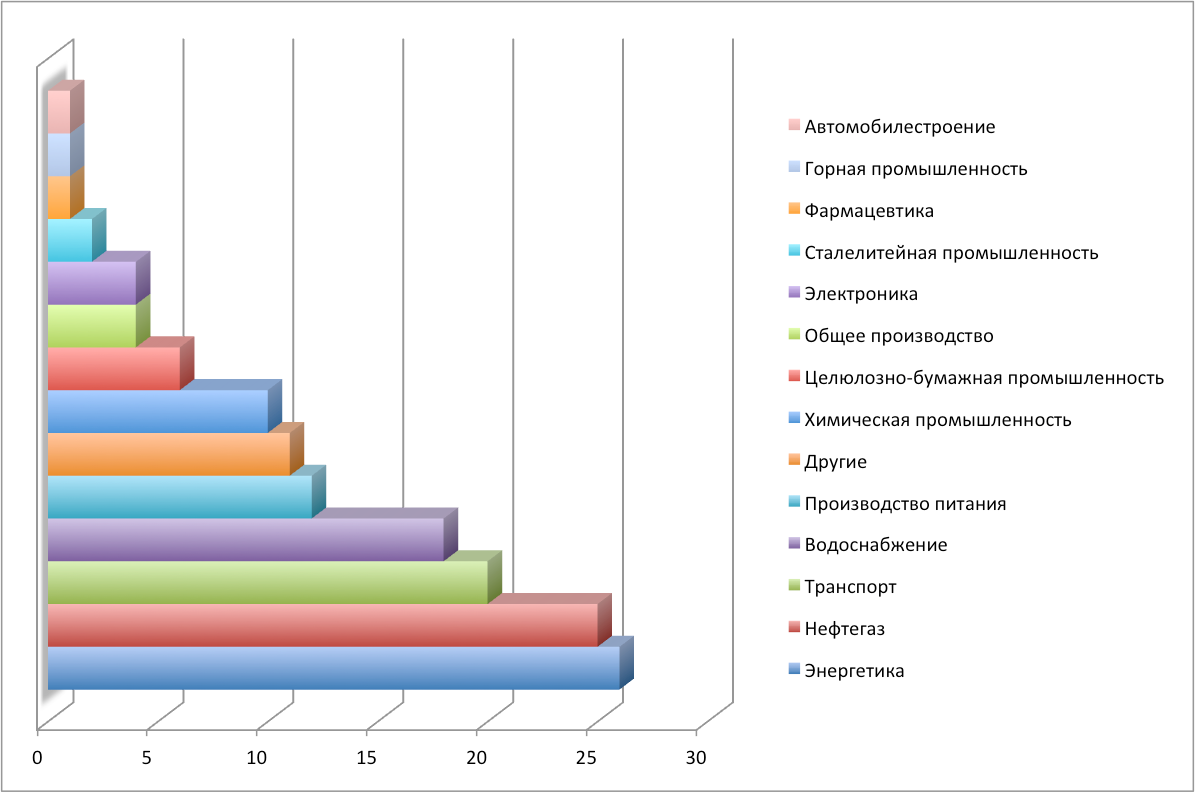

Вчера вышел 6-й номер журнала !БДИ, который полностью посвящен теме целенаправленных угроз (APT) и их росту. Не остался в стороне и я, написав вводную статью по данной теме. Незадолго до выхода журнала, ассоциация BISA провела отдельное мероприятие, целиком посвященное данной теме, где меня также попросили сделать вступление в тему, что я и сделал. Презентацию выкладываю. […

Когда речь заходит о выборе защитных мер, то существует два основных подхода. Первый — выбирается базовый минимальный набор, который должен быть реализован в любом случае, невзирая на наличие или отсутствие угрозы (считается, что базовый набор рассчитан на наиболее распространенные угрозы). Второй — меры выбираются на основе соответствующего моделирования.

В свое время я публиковал эту картину с целью продемонстрировать рост числа целенаправленных (APT) атак. Картинка интересна тем, что показывает серьезный рост того, чем сейчас активно пугают заказчиков все — журналисты, производители, интеграторы и другие («Маска», «Красный октябрь» и т.п.

Угрозы

Сегодня открываются зимние Олимпийские игры в Сочи. Знаковое событие для России. Для кого-то Сочи стало символов колоссального распила наших с вами денег, для кого-то возможность приобщиться к такому событию, которое может тебя коснуться единственный раз в жизни. Оценки разные. Соглашусь с Акуниным, что надо разделять отношение к действующей власти