Стратегия

На эту неделю интересные мероприятия по ИБ закончились и можно сделать некоторый обзор того, что было. Тем более, что закончившийся вчера SOC Forum был трехпотоковым и по определению никто не мог посетить параллельные доклады. И это если не говорить, что кто-то вообще на доклады не ходил, а как обычно тусил в холле и общался с […]

Стратегия

В прошлую среду открывал поток по Industrial Internet of Things на форуме «Интернет вещей«. Обычно с безопасности такие мероприятия не начинаются (зачем пугать раньше времени), но тут все было по-другому 🙂 Так что не знаю, с каким ощущением останутся участники мероприятия, услышавшие, что с безопасностью в Интернете вещей все не очень хорошо и нас еще […

Стратегия

Вторая презентация с «Кода ИБ» была посвящена обзору технологий борьбы с внутренними угрозами. Точнее даже не совсем технологиям, а тому, что может стать источником данных для обнаружения внутренних угроз и на работу с чем и нужны то есть или иные технологии. Специально не ограничивался банальными DLP, которые уже немного набили оскомину (хотя набор функций у […

Понимаю, что сама по себе постановка вопроса, вынесенная в заголовок, звучит достаточно странно, и многие до сих пор считают, что у нас госорганы занимаются ИБ только для «галочки» и только «когда припрет», но бывают и исключения. И вот для таких случаев данная заметка будет интересной. Хотя ровно та же идея может быть реализована и в […

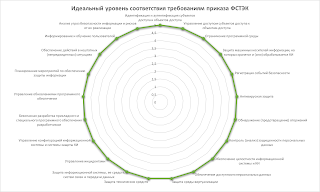

Вчера, после заметки про вариант использования ГОСТ Р ИСО/МЭК 15504 для оценки соответствия требованиям 17-го приказа, в ФБ и в блоге возникла небольшая дискуссия, которая заключалась в том, что либо 15504 не применим к 17-му приказу, так как он не описывает процессов, либо применим, но я слишком упростил его для восприятия 🙂 Придется пояснить что […]

В комментариях к предыдущей заметке прозвучал вопрос о том, откуда брать значения по пятибальной шкале для каждого лепестка? На самом деле шкала там шестибалльная; есть еще значение 0. Но не так это и важно, просто данная шкала является общепризнанной в различных моделях зрелости (CMMI, COBIT, ITIL, ISO 15504 и других). На самом деле шкала может […]

Если вспомнить дебаты в 2013-м году относительно 17-го, да и 21-го, приказа ФСТЭК, то основной претензией к нему была сложность документа, которая станет/стала препятствием для внедрения новых требований ФСТЭК в государственных и муниципальных структурах. Решить эту проблему можно было бы уменьшением числа защитных мероприятий и упрощением алгоритма

Когда ты долго занимаешься каким-то делом и оно тебе нравится, ты начинаешь в обычных на первый взгляд вещах видеть предмет своего обожания. Например, в туалете аэропорта Внуково над писсуаром висит вот такая реклама средства для улучшения мужской потенции. А в бизнес-классе авиакомпании Аэрофлот, куда меня иногда пересаживают, в винной карте я недавно

Начну немного с юмора. Иногда, отдельные коллеги, делятся по секрету сказочными историями о заказчиках, которые «уже купили все» и теперь не знают, куда девать свои оставшиеся немалые бюджеты. Они ходят по рынку в поиске чего-то нового, чего у них еще нет, но что могло бы пригодиться в деле отражения киберугроз. Я решил составить набор моделей, […

Если перефразировать известное выражение о том, что «стоимость защиты не должна стоить больше защищаемой информации», то и «стоимость атаки не должна быть выше стоимости защищаемой информации». В противном случае злоумышленнику будет нецелесообразно осуществлять свои действия против выбранной жертвы или объекта.