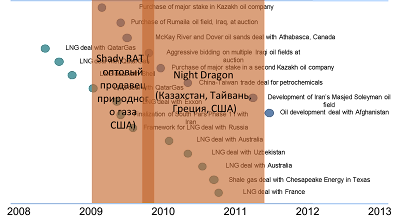

Может быть речь идет о банальных компьютерных преступлениях с целью промышленного шпионажа? Или саботаж собственных сотрудников объектов ТЭК, чьи действия приводят к нанесению ущерба. Есть ли факты, подтверждающие данные факты? Да. Например, вот так выглядят хронология сделок, осуществленных Китаем на поприще приобретения различных объектов ТЭК по всему миру.

А вот так выглядит картинка, если на нее наложить хронологию киберкампаний Shady RAT и Night Dragon, направленные на объекты ТЭК в Казахстане, США, Греции и на Тайване (из опубликованных сведений). Источники этих атак находились в Китае, т.е. в стране — потенциальном покупателе атакованных активов. Эксперты имеют все основания считать, что Китай атаковал данные объекты с целью сбора интересующей их информациее экономического характера, способной помочь принять решение о покупке и определении правильной цены.

Аналогичные атаки осуществлялись в начале 2000-х годов на объекты атомной энергетики в Индии и Пакистане. Цель была простая — собрать сведения о состоянии атомной энергетики сопредельных государств.

Помимо промышленного шпионажа могут быть и другие причины криминального характера. Например, саботаж со стороны сотрудников. Примеры тоже есть — АЭС в Брэдвеле, Игналинская АЭС в Прибалтике и др.

Но это же неинтересно 😉 Тут нет никакой глобальности, нет военно-политической составляющей, нет кибероружия — обычные атаки, только направленные на специфические отрасли экономики. И методы противодействия таким угрозам известны — ничего нового в них нет.

Значит ли это, что кибервойны — это миф и к ним не надо готовиться. Нет, не значит. Просто прежде чем громко кричать о киберугрозе по другую сторону океана и начинающихся кибервойнах, стоит сесть и подумать. А может причина осуществляемой атаки носит сугубо приземленный характер и искать в ней «военно-политический» след не стоит? Может шумиха вокруг кибероружия кому-то выгодна? Как и якобы существующее ядерное или химическое оружие у террористов или исламских государств? Может быть разговоры о кибервойных имеют совершенно иную подоплеку? Может быть просто реализовать известные не одного десятилетие защитные меры технического и организационного плана и не выдумывать велосипед? Кто знает…

Алексей, как практически воспользоваться "хорошей практикой" и согласовать с Вами "использование" части Вашего поста?

Да просто используйте и все 😉

Спасибо, использую…со ссылкой, естественно.