Думаю, многие слышали о том, что наши регуляторы ввели мораторий на проведение надзорных мероприятий, а ФСТЭК еще и отменила оплату государственной пошлины за госуслуг по предоставлению лицензии на деятельность по ТЗКИ и лицензии на деятельность по разработке и производству средств защиты конфиденциальной информации. На конференции «Информационная безопасность банков» Виталий Сергеевич Лютиков также сказал, что они выпустили информационное сообщение для разработчиков по ИБ, а также испытательных лабораторий, которое вводит послабления для них в сложившихся условиях, а именно:

- сокращение сроков рассмотрения документов по сертификации и сроков проведения отдельных работ

- возможность внесения изменений в сертифицированные средства самим разработчиков без привлечения испытательной лаборатории

- снижение требований по предоставлению спецификаций, описаний, документации и т.п., необходимых для подтверждения уровней доверия, в частности аппаратная платформа средства защиты информации может и не быть включена в единый реестр российской радиоэлектронной продукции.

Все это, конечно, важно, но, на мой взгляд, все это рассчитано на разработчиков средств защиты, но никто не подумал о том, чтобы поддержать заказчиков, которые также сталкиваются со сложностями реализации требований по ИБ, установленных регуляторами (преимущественно ФСТЭК, но и ФСБ в том числе). Будь я директором ФСТЭК или замдиректора (опять размечтался), руководителем ФСБ или директором ДИБ Банка России, то я бы предложил следующие временные послабления для организаций, попадающих под действие 17/21/31/31/239 приказов ФСТЭК, 378-го приказа ФСБ и ГОСТ 57580.1, а также положений Банка России:

- Как можно скорейшее определение позиции по российским процессорам, которые должны применять средства защиты согласно требованиям ФСТЭК. Чтобы выполнить это требование к 1-му января 2024-го года, средства защиты должны быть уже поданы на сертификацию, чтобы завершить этот процесс к концу 22-го года и успеть в бюджетный цикл 23-го года, когда многие начнут планировать закупки на 24-й год. Выполнить это требование и раньше было невозможно в такие сроки, а теперь и подавно. Разработчики-то получат очередное информационное сообщение в конце 2023-го года и вздохнут спокойно, а вот потребителям ответ нужен уже сейчас, чтобы планировал свои закупки. Они сейчас стоят перед выбором — на что менять решения приостановивших свою деятельность в России иностранных компаний и этот выбор должен быть верным. Если сейчас выбрать вендора, сертификат на продукцию которого через год или два регулятор приостановит или аннулирует, безопасник регулятору спасибо не скажет.

- Мораторий на требование использования сертифицированных средств защиты информации; особенно для госорганов. Да, вот такая вот революция. Я бы этот мораторий ввел на три года, чтобы все заказчики и операторы информационных и автоматизированных систем, а также объектов КИИ, могли применять все, что они найдут на российском рынке. Это и раньше было непросто, реализовать все требования приказов ФСТЭК с помощью сертифицированных продуктов, а сегодня так и вовсе невозможно. Да, у нас есть около 200 разработчиков, но у половины у них сертификатов вообще нет и в текущих условиях получить их им будет непросто — ресурсов немного, кредиты не дают, разработчики уезжают… В таких условиях требовать тратить ресурсы еще и на сертификацию? Ну такое… Но даже если разработчики начнут тратить и даже если учесть сокращение сроков сертификации, легализация продуктов произойдет не раньше конца года, а это поздно — продукты надо выбирать уже прямо сейчас. А потом их надо тестировать, пилотировать и внедрять. Оптимистично, срок миграции на российские решения в среднестатистической компании займет не менее года, а в крупных — не менее 2-3-х лет. Требование по сертификации убивает новый, изолированный внешними ограничениями рынок. А вот по истечении трех лет можно и вернуться к вопросу сертификации — тогда и с процессорами станет понятнее, и с логистикой аппаратных платформ, и с выжившими игроками рынка.

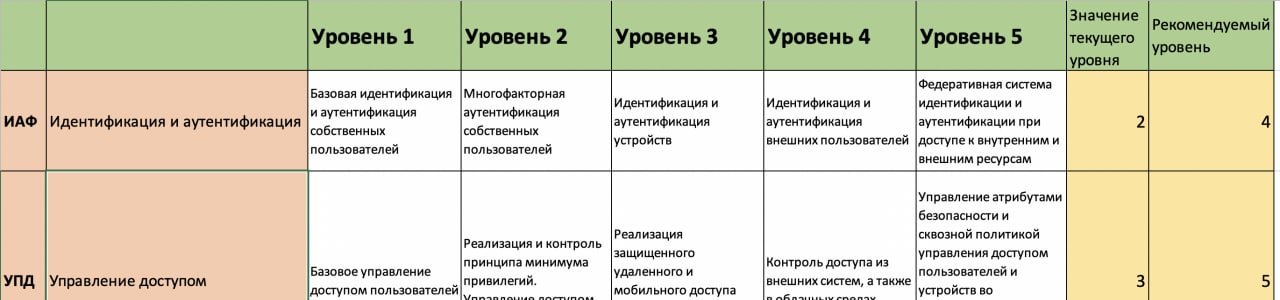

- Мораторий на аттестацию или внешнюю оценку соответствия. Временно отменяя одну форму оценки соответствия можно отменить и другую, заменив ее на самооценку. Финансовым организациям это не будет в новинку (ЦБ в свое время ее использовал, но потом от нее отказался), а остальные могут перенять этот опыт. Я 6 лет назад уже писал про это и можно просто вернуться к этой идее. Тут, конечно, помогла бы простая методика оценки соответствия, но я не вижу сложностей в ее создании. Я прошлым летом сваял (файл в Телеграмме) проект такой облегченной методики:

Фрагмент системы самооценки по ИБ - Мораторий на согласование модели угроз с ФСТЭК и ФСБ из 676-П, как условие ввода в эксплуатацию ГИС. Это и в прошлом году было нетривиальной задачей (67% отказов в согласовании только у ФСТЭК), а уж сейчас, когда приходится учитывать совершенно новые угрозы, связанные с уходом разработчиков ПО, supply chain атаками на open source и т.п., а также готовится новая методика, требовать согласования моделей неразумно. На год можно и приостановить это требование, хотя для этого надо вносить правки в Постановление Правительства и информационным сообщением тут не обойтись. Я бы вообще на месте регуляторов выпустил типовую модель угроз для ГИС (их же описания у регуляторов есть и даже сами модели угроз есть — на их основе сделать типовую или типовые будет несложно).

- Мораторий на оценку рисков по 716-П. Вот реально, последние документы Банка России — 779-П, 787-П, 716-П, — это какой-то кошмар с точки зрения русского языка, концепции, взаимоувязанности с другими требованиями регулятора, сырости, отсутствия практической ценности и т.п. В текущих условиях заставлять организации выполнять это все — гнобить финансовую систему, которой и так приходится непросто. С одной стороны тебя мочат санкциями, международные платежные системы отказываются с тобой сотрудничать, тебе не дают займов, международные компании не хотят поставлять тебе свои решения, клиентов больше не становится, переводы денежных средств сокращаются, число кибератак растет, а тут бац, новые требования по операционной надежности и оценке рисков, которые ложатся не на соответствующие подразделения, а снова на ИБ.

Вот таких пять предложений. Они несложные, как мне кажется, и вполне возможные для реализации на уровне каждого из регуляторов. А высвободившееся время можно было бы потратить на улучшение качества имеющихся документов, их практическую аппробацию, а также разработку централизованных сервисов по ИБ по модели SaaS, которые бы сняли нагрузку с организаций по ряду направлений, например, анализ защищенности, моделирование угроз и анализ рисков, выбор защитных мер, обучение и повышение осведомленности и т.п.

Я же не многого хочу?

Вот только история показывает, что в случае допуска ослаблений требований вернуть госорганы в предыдущее «жесткое» русло требований по ИБ практически невозможно. Начинаются всякие игры с «правильным» чтением требований и «ну вот раньше не нападали на нас, а щас-то че начнут?». Например, по сертификации, когда для госоргана разработали какой-нибудь СЭД или другой сервис с функциями безопасности и не сертифицировали его т.к. было разрешено пройти аттестацию без такого сертификата, а потом приходит ФСТЭК с новым положением по сертификации говорит «пора думать и о сертификации приклада и о сертифицированных СУБД и т.д. и т.п.»…

Текущие послабления как раз и позволяют максимально оперативно исполнить требования по сертификации (как минимум). По аттестации можно было бы ввести временно мораторий на предоставление документов во ФСТЭК, которые при аттестации передают.

В общем полностью дать свободу в части ИБ — это равносильно откату ИБ лет на 10 (как мне кажется; исходя из моего опыта многие просто бы забили тогда на требования и делали, что хотят, а значит «ничего т.к. требований-то НЕМА!»)

Это не откат, так как нет отказа от выполнения самих требований. Нет требований, которые жестят и мешают выполнять все остальное. С госами же все вернуть назад легко — на то они и госы, чтобы выполнять приказы. Сегодня отложили, завтра вновь вернулись. Не вижу тут сложностей, если честно. Они и так часто забивают болт или стараются уйти из под требований всеми правдами и неправдами

Алексей, есть еще одно предложение, которое стоит добавить в этот список.

Отменить вообще все требования по информационной безопасности. Все по желанию. И в организациях тоже нужно отменить все политики безопасности, отключить файрволы. Отключить все антивирусы. Осознанный человек сам не пойдет на сайт, где могут быть вирусы.

Как Вам такое предложение?

Вот еще история в тему. 30 минут назад в ней участвовал. Популярная сеть магазинов качественных продуктов в Москве. У них есть точки без кассиров и охраны. На полке стоят продукты с истекшим сроком годности. И это в сети, которая помешана на качестве.

Без контроля будет хаос. Наш человек к жизни без правил не готов.

Отменить все требования по ИБ? Это называется рискориентированный подход, когда требований нет, а отвечаете вы тогда, когда наступает инцидент и негативные последствия. Так работает тот же GDPR. Так что все нормально работает. А контроль я не предлагал отменять — просто он немного видоизменяется на время

В рамках урагана Минцифры последних недель я проникся и откликнулся на призыв делать предложения. Предложил две вещи:

1. Из ст. 284 ч.2 НК РФ убрать к чертям критерий численности «не менее 7 человек». Ибо писали его директора кирпичных заводов, а не айтишники (так и написал). Пояснил, что в штате только гендиректор, а мы все работаем как ИП по лицензионным соглашениям, эксплуатируя ст.24 ГК (физик отвечает всем имуществом), концентрируя все интеллектуальные права на компании.

2. Научить банки принимать в обеспечение по кредиту интеллектуальные права.

По п. 1.: Они переписали п.1.15 ст.284 полностью, и в законопроекте уже нет ничего про численность. Посмотрим, что именно примут.

По п.2: Шадаев на своем онлайн-мероприятии заявил, что они с Минфином прорабатывают проект залогового фонда, который как раз этими делами и будет заниматься. Непростое дело, но посмотрим.

Понятно, что эти идеи лежат на поверхности и я тут не один такой смекалистый, но это, похоже работает.

А Вам, Алексей Викторович, сам Бог велел. Сработает — будет очень здорово.

Насчет интеллектуальных прав. А кто сейчас мешает? Оформляйте как нематериальные активы, регистрируйте права на них, оцените по методикам бухучета и вперед. То есть и сейчас все можно сделать. Но возникнет нюанс в том, что ваша оценка стоимости интеллектуальной собственности может отличаться от той, что посчитает банк. В свое время по этой причине не взлетело страхование киберрисков — у страхователя и страховщика разные оценки.

Предложил бы вообще коммерческие банки (пусть и системообразующие) освободить от ряда регуляторных требований. До сих порт не очевидно как проводить ОУД4 для систем ДБО или других систем, которые используют микросервисную архитектуру.

ОУД4 никак, а вот новый профиль (правда, у него статус никакой) может частично закрыть это требование. Но согласен, они в текущих условиях слишком накладны для финансовых организаций.

Не стоит вводить моратории на 3,5 🙂 из 5 предложенных:

1. Конечно стоит рассмотреть, так как тут подсказывают сами условия, что необходимы какие-то изменения в подходе. Согласованные планы с участниками процесса (заказчик, разработчик, испытатель, интегратор (этих до кучи), регулятор), но скорее всего так и будет, как описано в пункте статьи.

Вводить моратории на оставшиеся нежелательно.

2. Гонять заказчиков, то в сертификацию, то обратно не совсем правильный подход и к тому же «что такое сертификация по сути, а не по содержанию?». Несертифицированные решения также придется тестировать, пилотировать и внедрять, не особо это отличается от сертифицированных.

Возможно предложить согласование отдельных решений (средства защиты или компенсационные меры) с регуляторами в частном или групповом порядке.

3. Аттестация вроде никогда не была затратной (сама аттестация!), в качестве смягчения подхода к аттестации можно рассмотреть изменения в проведении отдельных оценок в отношении средств защиты, не прошедших сертификацию с учетом согласования использования таких средств с регулятором.

4. МУ раз затеяли, то надо делать и да, МУ это «живой» документ, для подпирания шкафов другие найдутся. 67% отказов отличная ОС для регулятора, что-то пошло не так или у регулятора или на другой стороне. Есть с чем работать.

Анонс новой версии документа, новые угрозы и другие изменения должны морозить действия по действующему документу?! Не согласен.

Со своей стороны, предложил бы согласовывать МУ на дату их разработки с комментариями, о том, что надо после обнаружения новых угроз или изменений вернуться на согласование или проинформировать об учете новых угроз или изменений, но это уже больше операционный процесс. Другое предложение — это согласовывать с ограничениями, например, внутри контура организации система может работать, а использование внешних ресурсов/мобильных устройств/технологий или взаимодействий с внешними системами не согласовано.

5. 50/50

Общее.

Нет уверенности, что при вводе мораториев все высвободившиеся ресурсы будут направлены на штопанье «дыр», усовершенствование, тестирование, разработку чего-либо т.д. и т.п. Скорее эти ресурсы просто освободятся от своих обязанностей.

Есть вероятность (довольно высокая), что если такие моратории будут введены, то уровень защищенности также снизится? Ведь эти требования направлены именно на повышение безопасности (иначе зачем они нужны?). Спасем одно направление, а другое «кончится».

2. Вот проблемы разработчиков меня мало волнуют — они-то привычны к сертификации, если не брать с полторы сотни маленьких компаний, которые не могут себе позволить такие затраты и сертификация вообще не укладывается в современные гибкие принципы разработки ПО. Вопрос же не в выыборе/тестировании/пилотировании, а в том, что выбирать приходится из меньшего числа средств. Сертификат — это отсекающий фактор, который мешает. Согласование — тема интересная, если будет прозрачная процедура.

3. Ну зависит от предложения — на большую организацию ценник может получиться нехилый.

4. Я не против МУ, я против того, чтобы делать ее по методике ФСТЭК и согласовывать ее. Частичное согласование — это прикольно, но что-то в это я верю еще слабее, чем в отказ от согласования.

Общее: Не попробуем, не узнаем. Надзор же отменили на год, а тоже вроде на повышение безопасности рассчитан. Но отменили. И некоторые требования по доверию отменили. Если уж говорим А, то можно сказать и Б.

Интересно, а какие вообще шансы уйти от сертификации хотя бы для коммерческих организаций? По сути это сейчас совершенно неадекватное наследие прошлого века, когда темпы появления новых продуктов, новых угроз были на порядки меньше нынешних. Пока разработка, по релиз, пока все мероприятия — средство становится банально устаревшим в момент получения всех бумажек сомнительной ценности.

А для коммерческих она пока и не обязательна. Это одна из возможных форм оценки соответствия

Сертификация формально не обязательна. На деле любая системы защиты данных, защита которых обусловлена законодательством, выливается именно в применение сертифицированных средств. И только по ним у проверяющих не возникает претензий и разночтений.

Все зависит от умения/желания доказывать свою правоту. Так-то да, проще иметь дело с сертифицированным решением

Тем не менее, безотносительно к коммерческой деятельности. Госорганы, чья инфраструктура тоже не маленькая, страдают от такой политики. Защищаются устаревшими решениями от не самых актуальных угроз. Так себе ситуация складывается.

Ну может регуляторы решат отпустить вожжи и дать защищаться, чем угодно (исключая гостайну и отдельные сегменты), но с серьезной ответственностью для руководителей за невыполнение защитных мер?.. Это будет классический риск-ориентированный подход, который ФСТЭК считает неработающим в России, но при этом именно он и прописан в методике оценки угроз от регулятора

Полностью согласен с уже известным определением «бешенный принтер». Если раньше вся «макулатура» писалась, чтобы закрыть требования одного 382-П, теперь не успеваешь за номерами. Открываем 787-П и каждый абзац начинается «в нормативных документах КО… должно быть отражено…». Складывается такое впечатление, что техническая защита информации и её качество уже никого, я имею ввиду регулятора, не интересует. Им платят за количество напечатанных листов? Стоит им (нормативщикам ЦБ) посоветовать почаще бывать «на земле», в банках, да и не в top-30, посмотреть сколько там сотрудников ИБ, сколько времени занимает техническая защита и бумагомарательство, сколько людей сидит на контроле каждого из 8-ми процессов ГОСТ 57580… И второй им совет, Алексей, передайте им, пожалуйста, пусть изучат хотя бы Программу безопасности SWIFT, раз так научились переводить и переписывать западные рекомендации и ничего своего придумать не могут. Это же тоже платежная система, но на 132 страницах всё умещается – зачем, почему, как… всё понятно, мартышку можно научить, потом как это всё проконтролировать и как отчитаться. Причем практически ни у кого не возникает вопросов по ИБ SWIFT. Кто-то посчитал объем в страницах требований от «бешенного принтера»?

Все идет к тому, что в рамках Базель III, к которому нас всё больше нагибают, в ИБ банков останутся только вчерашние юристы-рисковики, филологи-пресейл от вендоров или интеграторов, в все остальные технари разбегутся по ИТ и небанковским компаниям.

У меня иногда складывается впечатление, что писатели нормативки из ДИБа вынуждены оправдывать создание отдельного департамента готовя и публикуя десятки новых нормативных актов ежегодно. И оценивают их, похоже, не по качеству ИБ в поднадзорных организациях, а по количеству выпущенных нормативных актов

Согласен, т.к. внятной общей концепции и преемственности в нормативке не наблюдается. Еще добавлю, что похожий подход наблюдается и у проверяющих, т.е. чем больше замечаний в акте проверки тем лучше, вне зависимости от их адекватности. А по итогам переписки, в окончательное предписание, значительная часть (а иногда и практически все) замечаний не попадает в силу их явной притянутости.

Концепция и преемственность? Нет, не слышали 🙂

И вообще не понятно кому сейчас нужны все эти МСФО, Базель, бесконечные оценки рисков в ИБ? Давно уже пора понять, все эти игры в западные стандарты, бессмысленная трата времени и денег. Хотя бы сделать по желанию, если кому-то это нужно, не вопрос, ведите еще один бухучет помимо РСБО. Если посчитать сколько у банков резервов создается по МСФО, мало точно не покажется…

Оценка рисков может и нужна. Но не так, как это предлагает ЦБ