Стратегия

10 лет назад, еще до того момента, когда Крым внезапно бросился в распростертые объятия России, я написал заметку «А что если?«, в которой описал используемую часто в бизнесе деловую игру под одноименным названием (анализ «what if») или процесс моделирования оценки возможных альтернативных стратегий и рисков, с ними связанных.

В прошлой заметке я писал про критическое мышление, которое помогает разбираться в правдивости получаемой нами информации и принятии решений на ее основе. Но, что если пойти чуть дальше, и попробовать поставить вопрос по другому, а именно: Можно ли количественно измерить уровень доверия к источнику информации? Например, если я подключаюсь к различным

Вчера я упомянул, что выборе защитных мер мы не только оцениваем стоимость их внедрения и эксплуатации, но и эффективность, которая в самом простейшем случае определяется тем, сколько угроз можно нейтрализовать с помощью конкретной защитной технологии, средства или меры. Это можно легко изобразить в виде матрицы. Мы видим, что мера 1 «

С ранжированием угроз мы разобрались вчера, но что делать с ситуацией, когда у меня для нейтрализации угрозы подходит сразу несколько защитных мер? Возьмем, к примеру, угрозу вредоносного кода для мобильного устройства. Как я могу ее нейтрализовать? Сходу я вижу несколько вариантов — установка средства защиты от вредоносного кода (читай, мобильного

Каждый год многие, я так думаю, ставят перед собой какие-нибудь амбициозные цели, например, похудеть. Ой, что это я, мы же про безопасность говорим. Значит ставятся цели по ИБ. Допустим снизить число инцидентов в день с 23 до 18 или на 17%. Вроде бы красивая и нужная цель, но чтобы достичь ее, необходимо произвести ряд шагов. […]

Обучение

На днях выступал с темой построения эффективного процесса повышения осведомленности по ИБ. И хотя вторая часть выступления было посвящено конкретной платформе организации обучения по ИБ и организации фишинговых симуляций, первая часть является вендор-независимой и рассказывает о некоторых примерах и лайфхаках по этому вопросу.

Стратегия

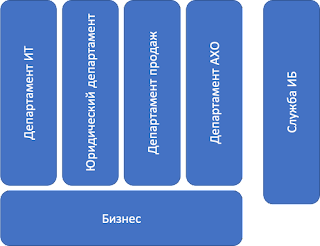

Проект GlobalCIO на прошлой неделе проводил онлайн-конференцию, целиком посвященную вопросам аутсорсинга, который рассматривался с разных сторон. Мне довелось рассмотреть эту тему в контексте кибербезопасности, а именно, на что стоит обратить внимание при передаче ключевых функций внешнему провайдеру. Учитывая, что после заключения договора с аутсорсера

Стратегия

На прошлой неделе мне посчастливилось поучаствовать в конференции GIS Days 2020, которая проходила целиком онлайн, но по уже становящейся традиции спикеров пригласили выступать в специально оборудованный павильон. Сейчас уже немодно читать из дома или из офиса — организаторы понимают, что слушатели устали от бесконечных вебинаров и онлайн-конференции

Стратегия

После почти двухмесячного молчания в блоге, компенсированного активностью в Twitter и Telegram, возвращаюсь и на эту площадку 🙂 И начну с выкладывания презентации, которую я читал на Kaspersky ICS Security Conference. Посвящена она дашбордам по ИБ АСУ ТП, хотя ее положения могут быть без особых отличий применяться и не только в АСУ ТП, так как […

В мире ИБ существует много мифов и заблуждений, часть которых появилось очень давно и тогда они еще были правдой, но со временем ситуация поменялась кардинальным образом, но миф или заблуждение продолжают жить и только укрепляются в умах специалистов, которым не преподавали в ВУЗах критическое мышление и поэтому они часто плывут по течению, скользят по накатанной […